Предложите, как улучшить StudyLib

(Для жалоб на нарушения авторских прав, используйте

другую форму

)

Ваш е-мэйл

Заполните, если хотите получить ответ

Оцените наш проект

1

2

3

4

5

Перейти к содержанию

Сканер ВС | Описание сервисов | Как запустить OpenVAS

На чтение 2 мин Опубликовано 25.01.2018

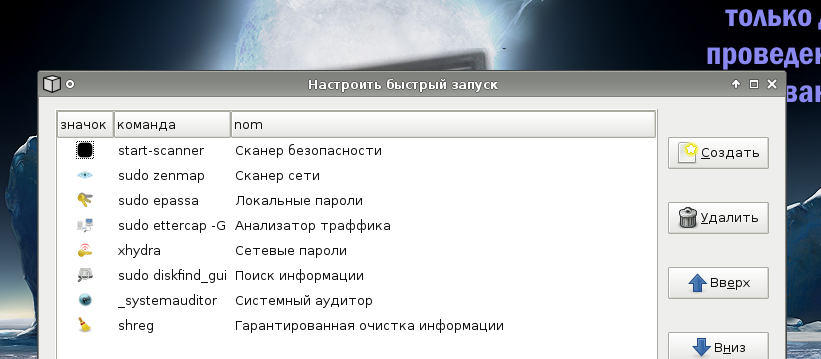

- Аудит беспроводных сетей Wepcrackgui 0.9.2

- Аудит обновлений ОС Windows – средство разработки ЗАО НПО «Эшелон»

- ПИК – средство разработки ЗАО НПО «Эшелон» /usr/bin/pik_lite

- Cканер безопасности Openvas /usr/sbin/openvassd

- Сетевой анализатор usr/sbin/zenmap использует компонент hydra4

- Локальный аудит паролей Epassa /usr/bin/epassa

- Сетевой анализатор Ettercap NG-0.7.1 /usr/bin/ettercap

- Cетевой аудит паролей Xhydra– использует компонент hydra4

- Поиск остаточной информации /usr/bin/diskfinder_gui

- Системный аудитор – средство разработки ЗАО НПО «Эшелон»

- Гарантированное удаление информации – средство разработки ЗАО НПО «Эшелон»

- Терминал Консоль /bin/bash/ из состава Debin Gnu/Linux0

- Устройства из состава Debin Gnu/Linux0

- Снимок экрана /usr/bin/xfce4-screenshooter из состава Debin Gnu/Linux0

- Вэб браузер ice weasel /usr/bin/iceweasel средство разработки Mozilla Foundation

Содержание

- Как начать сканирование уязвимостей OpenVas в Сканер ВС ?

- Какой пароль и логин для входа в админку?

- Как проверить что OpenVAS запущен?

Как начать сканирование уязвимостей OpenVas в Сканер ВС ?

Нажмите на сервис под номером 4 на рисунке

Выполните команду:

# iceweasel

Впишите в браузере localhost:9390.

Какой пароль и логин для входа в админку?

Login: admin

Password : admin

Как проверить что OpenVAS запущен?

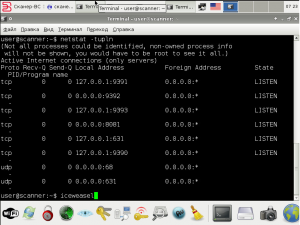

OpenVas использует порты 9390, 9391 , 9392, 9393

Откройте терминал Сканер-ВС ( 12 на картинке) и введите команду

# netstat –tupln

Пожалуйста, не спамьте и никого не оскорбляйте.

Это поле для комментариев, а не спамбокс.

Рекламные ссылки не индексируются!

Время на прочтение

3 мин

Количество просмотров 18K

А что же это тогда, спросите вы. Это дистрибутив linux, который является сертифицированным ФСТЭК средством аналаза защищенности автоматизированных систем, не содержащих государственную тайну. Звучит достаточно солидно, получить сертификат ФСТЭК весьма непросто.

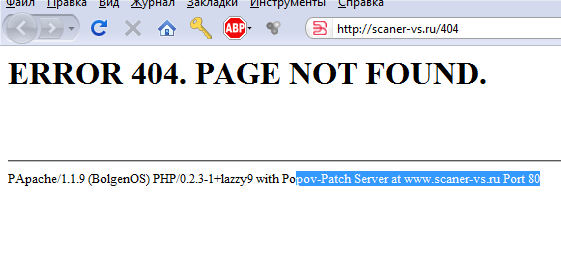

Производит сие чудо инженерной мысли некое НПО Эшелон (осторожно, суровый web 0.9 и анимированная гифка). Если отбросить шутки в сторону компания достаточно известна как разработчик аппаратных средств защиты информации (Защита от ПЭМИН и всякое такое) Теперь заходим на сайт самого сканера. Как только мы налюбуемся на левую треть экрана и посетуем, что не все желаемые темы раскрыты (утонченные особы ещё могут получить удовольствие, посмотрев код, показывающий картинки в исходниках страницы) можно переходить к делу. Открываем страницу с описанием и видим:

Определение топологии и инвентаризация ресурсов сети

С помощью Сканера-ВС можно производить инвентаризацию ресурсов сети, контролировать появление сетевых сервисов.

Поиск уязвимостей

Сканер-ВС позволяет сканировать сетевые сервисы на известные уязвимости.

Локальный и сетевой аудит стойкости паролей

Сканер-ВС содержит мощные средства локального аудита паролей для операционных систем семейства Windows (NT, 2000, 2003, 2008, XP, Vista, 7) и Linux (МСВС, Linux XP, Astra Linux и др.).

Сканер-ВС поддерживает возможность подбора паролей по более чем 20-ти сетевым протоколам (HTTP, SMTP, POP, FTP, SSH и др).

Обычный функционал для обозначенных целей. Единственный известный мне сертифицированный конкурент (XSpider) делает примерно то же самое. Но посмотрим на реализацию. Сайт любезно предлагает нам скачать демоверсию, которая обещает работать до апреля 2011 года (например, отсюда). Загружаем и видим примерно такую картинку.

Вот так вот оно и выглядит — все становится на свои места.

Впрочем, пока ничего криминального ну продают ребята свободное ПО — дело хорошее. Популяризация СПО, сертификация опять же. Да и в техническом описании они честно перечисляют программы, которые послужили основой их творений.

НО криминал все-таки есть. Находится он в лицензионном соглашении (В свободном доступе его нет, можно обратиться по емейлу к продажникам.). Некоторые пункты просто великолепны.

3.Вы обязуетесь не распространять ПО. Под распространением ПО понимается предоставление

доступа третьим лицам к воспроизведенным в любом формате компонентам ПО, в том числе по

сети и иными способам, а также путем проката, сдачи в наем или предоставлением займа.6.Вы не можете позволить осуществлять следующие действия:

— нарушать условия, оговоренные в настоящем соглашении;

— разделять ПО на составляющие части для использования их на разном оборудовании;

— пытаться декомпилировать (преобразовывать объектный код в исходный текст) любую часть

программ, входящих в состав ПО;

— вносить какие-либо изменения в объектный код программ;

— совершать относительно ПО другие действия, нарушающие Российские нормы по авторскому

праву и использованию программных средств.

Я отдаю себе отчет, что в соглашении нет названия продукта, и есть вероятность, что менеджер, выславший его просто ошибся, но мне не кажется, что эта вероятность слишком большая.

Итак в сухом остатке мы имеем:

- Ребята собрали дистрибутив Gnu Linux, включили в него свободные инструменты безопасности (из всех инструментов в составе дистрибутива самописен только системный аудитор на питоне, и то я не уверен). И сертифицировали его в ФСТЭК. Это в общем хорошо. Единственное к чему можно придраться, так к разработке собственного дистрибутива, когда можно взять за основу Backtrack или что-то вроде того, но тут разработчики сами себе злые буратиы

- Продают на непонятных условиях, и с непонятной лицензией, скорее всего отличной от GPL, под которой распространялось исходное ПО

- Но самое грустное в этой истории (хоть и не относящееся напрямую к НПО Эшелон ) то, что по российским законами открытыми инструментами безопасности пользоваться нельзя, до тех пор, пока кто-нибудь не соберет их с собственными названиями и не продаст за внушительную сумму. Такой вот культ карго.

upd Камрад eugenets нашел замечательное.

Жаль не узнаем, было ли все так изначально, или это реакция на публикацию. Но это нереально круто.

Система представляет собой

загрузочныйDVDилиUSB-накопитель с ОС и

предустановленным программным

обеспечением для комплексного тестирования

защищенности информационных систем

Функциональные возможности:

-

Определение топологии и инвентаризации

ресурсов сети; -

Поиск уязвимостей;

-

Локальный и сетевой аудит стойкости

паролей; -

Поиск остаточной информации на жестком

диске; -

Перехват и анализ сетевого трафика;

-

Аудит ПО и аппаратной конфигурации;

-

Контроль целостности;

-

Аудит WI-FI сетей

-

Модуль гарантированной очистки

информации;

4.6 Система Secret Disk

Сертифицированная версия Secret Disk 4 может

использоваться в ИСПДн до 2

класса включительно и для создания

автоматизированных систем до класса

защищенности 1Г включительно.

Комплектуется сертифицированным ключом

eToken PRO (Java).

-

Защита информации от несанкционированного

доступа; -

Двухфакторная аутентификация с помощью

электронного ключа eToken; -

Защита системного раздела;

-

Прозрачная работа для пользователя;

-

Соответствие закону по защите

персональных данных.

-

Описание организации работ с применением

разрабатываемой системы защиты

информации-

Ввод СЗИ в эксплуатацию

-

Для ввода спроектированной СЗИ в

эксплуатацию необходимо внести следующие

изменения в структуру АС Заказчика:

-

Разместить компоненты АПКШ «Континент»

в серверном помещении основного офиса

Заказчика; -

Подключить коммутаторы к КШ «Континент»

в основном офисе, -

Подключить КШ «Континент» к внешней

сети Интернет в основном офисе Заказчика; -

Установить на АРМ администратора СЗИ

ПУ сетью КШ «Континент» и агент ЦУС

согласно руководству администратора; -

Установить в системные блоки АРМ, АРМ

администратора СЗИ на самих АРМ и

сервере установить ПО комплекса «Соболь»

согласно руководству администратора; -

Установить на АРМ администратора СЗИ

консоль администрирования SecurityStudioEndpointProtectionсогласно руководству

администратора; -

Установить на сервере администрирования

SecurityStudioEndpointProtectionсогласно руководству администратора; -

Осуществить введение комплекса

организационных мер, сопровождаемых

необходимой организационно-распорядительной

документацией, по организации и

проведению мероприятий по учету

защищаемых носителей информации, по

тестированию функций СЗИ НСД, по

проверке, обновлению и контролю

работоспособности средств восстановления

СЗИ НСД, а также контроль их выполнения. -

Иметь систему контроля защищенности

«Сканер ВС» на загрузочном DVDилиUSB-накопителе.

-

Ожидаемые

технико-экономические показатели

Для создания СЗПДн «Хранилище» необходимо

приобретение СЗИ. Для использования

рекомендуемых СЗИ требуется закупка

дополнительных аппаратных средств.

Полный список наименований, рекомендованных

к приобретению, представлен в таблице

ниже.

Таблица. Список наименований,

рекомендованных к приобретению

|

Наименование |

Цена, руб. |

Кол-во, шт. |

Стоимость, руб. |

|

Аппаратно-программный |

269 000 |

1 |

269 000 |

|

Аппаратно-программное |

9 200 |

5 |

46 000 |

|

Система |

600 |

20 |

12 000 |

|

СЗИ от НСД SecretNet |

182200 |

1 |

162200 |

|

Система анализа |

30000 |

1 |

30000 |

|

Система Secret Disk |

290 |

50 |

145000 |

Итоговая минимальная стоимость

рекомендуемых к приобретению СЗИ,

аппаратных средств составляет 664 200 руб.

-

Уровень стандартизации и унификации

Применяемый в данной системе защиты

АПКШ «Континент» удовлетворяет

требованиям РД ФСТЭК России «Средства

вычислительной техники. Межсетевые

экраны. Защита от несанкционированного

доступа. Показатели защищенности от

несанкционированного доступа к

информации» по 4-му классу защищенности

и требованиям РД «Защита от

несанкционированного доступа к

информации. Часть 1. Программное

обеспечение средств защиты информации.

Классификация по уровню контроля

отсутствия недекларированных возможностей»

— по 3-му уровню контроля. Также АПКШ

«Континент» удовлетворяет требованиям

к стойкости СКЗИ классов КС1 и КС2 и может

быть использован для криптографической

защиты конфиденциальной информации.

Система антивирусной защиты «SecurityStudioEndpointProtectionAntivirus»,

функционирующая в данной системе защиты

соответствует требованиям РД ФСТЭК

России «Защита от несанкционированного

доступа к информации. Часть 1. Программное

обеспечение средств защиты информации.

Классификация по уровню контроля

отсутствия недекларированных возможностей»

— по 4 уровню контроля и требованиям

технических условий.

ЭЗ «Соболь», используемый при построении

системы защиты соответствует требованиям

РД ФСТЭК России «Автоматизированные

системы. Защита от несанкционированного

доступа к информации. Классификация

автоматизированных систем и требования

по защите информации» и позволяет

использовать данный продукт при

разработке систем защиты для

автоматизированных систем с классом

защищенности до 1В включительно.

СЗИ от НСД «SecretNet»

7cсоответствует РД по

2-му уровню контроля на отсутствие НДВ

и 3-му классу защищенности по СВТ. Может

использоваться в АС до класса 1Б

включительно и в ИСПДн до класса К1

включительно.

Система анализа защищенности «Сканер

ВС» соответствует требованиям

руководящего документа «Защита от

несанкционированного доступа к

информации. Часть 1. Программное

обеспечение средств защиты информации

. Классификация по уровню контроля

отсутствия недекларированных возможностей»

— по 4 уровню контроля и технических

условий.

1

По приказу Министра здравоохранения

Республики Тыва утечка информации с

использованием закладных

программно-аппаратных устройств

считается неактуальной (с. 10, Описание

информационной системы персональных

данных, п.4).

2Описание информационной системы

персональных данных, с. 10, п. 4

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

07.11.2018130.56 Кб23.doc

- #

23.03.201619.34 Mб443.Бутенин Н.В. т. 1, 2-1998-Курс ТМ.djvu

- #

- #

- #

- #

- #

- #

Сканер-ВС от Эшелон — программа для анализа защищенности, которая позволяет обеспечить выявление уязвимостей в ИТ-инфраструктуре организации. Вы сможете анализировать конфигурации, организовать постоянный контроль защищенности, тестировать на уязвимости и проникновение.

Сканер-ВС имеет сертификат ФСТЭК России №2204 до 13 ноября 2024 года и сертификат Министерства Обороны России №631 29 марта 2021 года.

Состав Сканер-ВС:

- Лицензия ПО «Сканер-ВС» на 1 год;

- 1 год обновления базы уязвимостей и технической поддержки.

- Сертификат ФСТЭК России НДВ-4 + ТУ;

- Закрывающие документы для юридических лиц.

Интернет-магазин МигСофт поможет купить Сканер-ВС от компании Эшелон по лучшей цене в России. Сканер-ВС поставляется на срок 12 месяцев и лицензируется по количеству IP адрес, которые требуется анализировать, при первоначальной покупке необходимо приобретать установочный комплект.

Мы официальный поставщик «НПО Эшелон»