Примерно 80% из нас, кто заканчивает университет с какой-либо IT-специальностью, в итоге не становится программистом. Многие устраиваются в техническую поддержку, системными администраторами, мастерами по наладке компьютерных устройств, консультантами-продавцами цифровой техники, менеджерами в it-сферу и так далее.

Эта статья как раз для таких 80%, кто только закончил университет с какой-либо IT-специальностью и уже начал мониторить вакансии, например, на должность системного администратора или его помощника, либо выездного инженера в аутсорсинговую фирму, либо в техническую поддержку 1-й/2-й линии.

А также для самостоятельного изучения или для обучения новых сотрудников.

За время своей трудовой деятельности в сфере IT я столкнулся с такой проблемой, что в университетах не дают самую основную базу касательно сетей. С этим я столкнулся сначала сам, когда, после окончания университета, ходил по собеседованиям в 2016 году и не мог ответить на простые (как мне сейчас кажется) вопросы. Тогда мне конечно показалось, что это я прохалтурил и не доучил в университете. Но как оказалось дело в образовательной программе. Так как сейчас, я также сталкиваюсь с данным пробелом знаний, когда обучаю новых сотрудников.

И что тогда, мне пришлось изучить множество статей в интернете, прежде чем я понял базовые моменты, и что сейчас, задавая молодым специалистам темы для изучения, они с трудом находят и усваивают необходимое. Это происходит по причине того, что в Интернете огромное количество статей и все они разрозненны по темам, либо написаны слишком сложным языком. Плюс большинство информации в начале своих статей содержат в основном просто научные определения, а дальше сразу сложные технологии использования. В итоге получается много того, что для начинающего пока совсем непонятно.

Именно поэтому я решил собрать основные темы в одну статью и объяснить их как можно проще «на пальцах».

Сразу предупреждаю, что никакой углубленной информации в статье не будет, только исключительно самая база и самое основное.

Темы, которые рассмотрены:

- Глобальные и локальные сети

- Белые и серые IP-адреса

- NAT

- DHCP-сервер и подсети

- Устройства маршрутизации сети (маршрутизатор, коммутатор, свитч, хаб)

- Основные команды анализа сети

- Транспортные протоколы UDP и TCP

1. Глобальные и Локальные сети

Вся интернет сеть подразделяется на глобальную (WAN) и локальную (LAN).

Все пользовательские устройства в рамках одной квартиры или офиса или даже здания (компьютеры, смартфоны, принтеры/МФУ, телевизоры и т.д.) подключаются к роутеру, который объединяет их в локальную сеть.

Участники одной локальной сети могут обмениваться данными между своими устройствами без подключения к интернет провайдеру. А вот чтобы выйти в сеть (например, выйти в поисковик Яндекс или Google, зайти в VK, Instagram, YouTube или AmoCRM) необходим доступ к глобальной сети.

Выход в глобальную сеть обеспечивает интернет провайдер, за что мы и платим ему абонентскую плату. Провайдер устанавливает на своих роутерах уровень скорости для каждого подключения в соответствии с тарифом. Провайдер прокидывает нам витую пару или оптику до нашего роутера (нашей локальной сети) и после этого любое устройства нашей локальной сети может выходить в глобальную сеть.

Для аналогии, сети, можно сравнить с дорогами.

Например, дороги вашего города N это локальная сеть. Эти дороги соединяют вас с магазинами, учреждениями, парками и другими местами вашего города.

Чтобы попасть в другой город N вам необходимо выехать на федеральную трассу и проехать некоторое количество километров. То есть выйти в глобальную сеть.

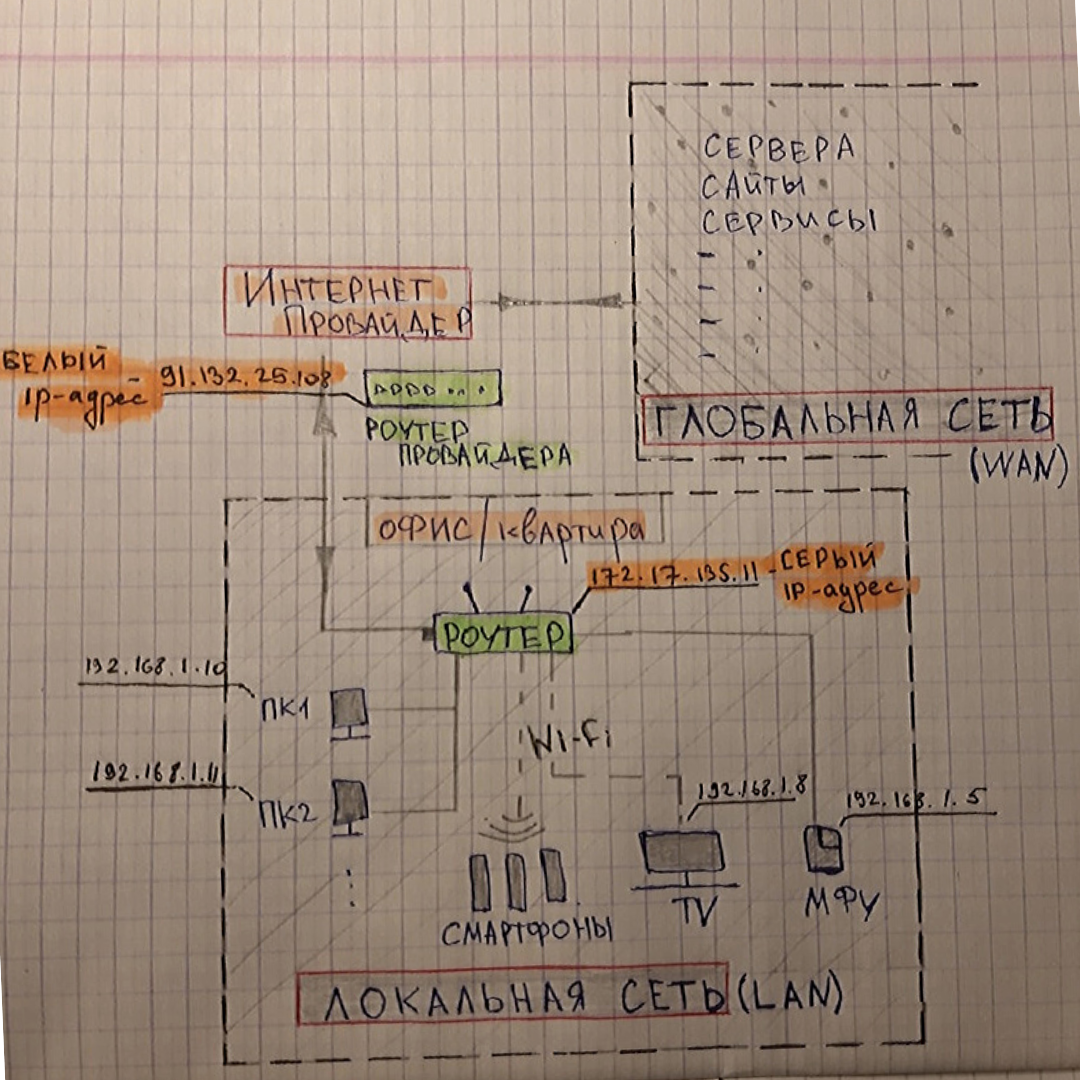

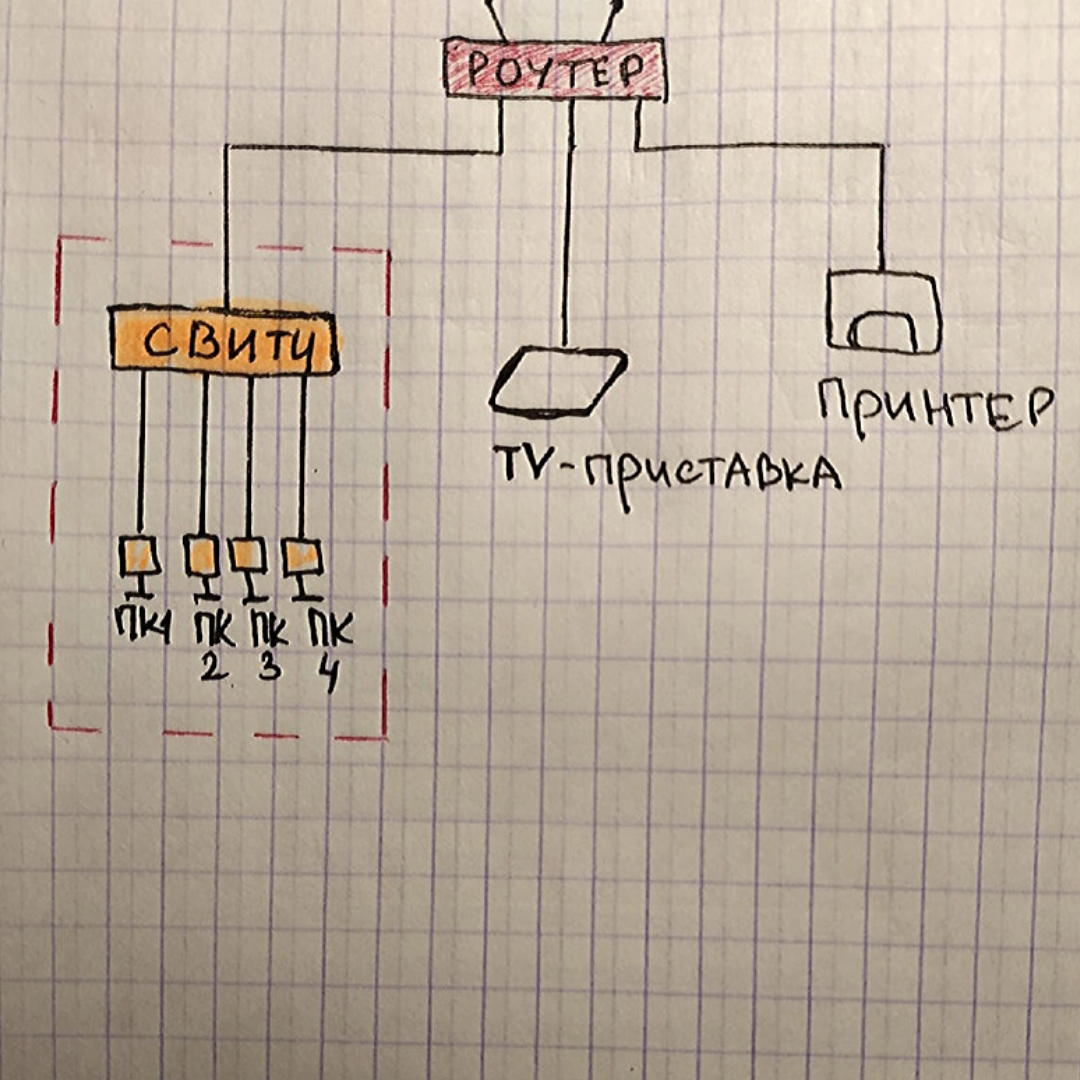

Для более наглядного представления, что такое глобальная и локальная сеть я нарисовал схематичный рисунок.

2. Белые и серые IP-адреса

Каждое устройство в сети имеет свой уникальный IP-адрес. Он нужен для того, чтобы устройства сети понимали куда необходимо направить запрос и ответ.

Это также как и наши дома и квартиры имеют свой точный адрес (индекс, город, улица, № дома, № квартиры).

В рамках вашей локальной сети (квартиры, офиса или здания) есть свой диапазон уникальных адресов. Я думаю многие замечали, что ip-адрес компьютера, например, начинается с цифр 192.168.X.X

Так вот это локальный адрес вашего устройства.

Существуют разрешенные диапазоны локальных сетей:

Думаю из представленной таблицы сразу становится понятно почему самый распространенный диапазон это 192.168.X.X

Чтобы узнать, например, ip-адрес своего компьютера (на базе ос windows), наберите в терминале команду ipconfig

Как видите, ip-адрес моего компьютера в моей домашней локальной сети 192.168.88.251

Для выхода в глобальные сети, ваш локальный ip-адрес подменяется роутером на глобальный, который вам выдал провайдер. Глобальные ip-адреса не попадают под диапазоны из таблички выше.

Так вот локальные ip-адреса — это серые ip-адреса, а глобальные — это белые.

Для большего понимания рассмотрите схему ниже. На ней я подписал каждое устройство своим ip-адресом.

На схеме видно, что провайдер выпускает нас в глобальные сети (в интернет) с белого ip-адреса 91.132.25.108

Для нашего роутера провайдер выдал серый ip-адрес 172.17.135.11

И в нашей локальной сети все устройства соответственно тоже имеют серые ip-адреса 192.168.Х.Х

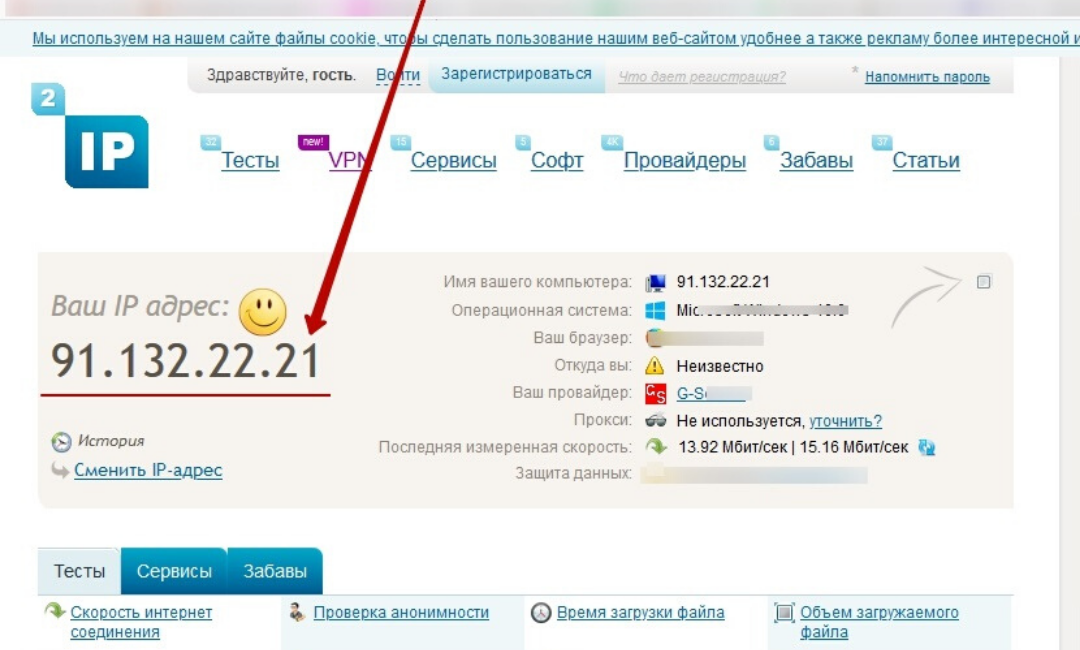

Узнать под каким ip-адресом вы выходите в глобальную сеть можно на сайте 2ip.ru

Но из всего этого стоит помнить один очень важный фактор!

В настоящее время обострилась проблема нехватки белых ip-адресов, так как число сетевых устройств давно превысило количество доступных ip. И по этой причине интернет провайдеры выдают пользователям серые ip-адреса (в рамках локальной сети провайдера, например в пределах нескольких многоквартирных домов) и выпускают в глобальную сеть под одним общим белым ip-адресом.

Чтобы узнать серый ip-адрес выдает вам провайдер или белый, можно зайти к себе на роутер и посмотреть там, какой ip-адрес получает ваш роутер от провайдера.

Например я на своем домашнем роутере вижу серый ip-адрес 172.17.132.2 (см. диапазаон локальных адресов). Для подключения белого ip-адреса провайдеры обычно предоставляют доп. услугу с абон. платой.

На самом деле, для домашнего интернета это совсем не критично. А вот для офисов компаний рекомендуется покупать у провайдера именно белый ip-адрес, так как использование серого ip-адреса влечет за собой проблемы с работой ip-телефонии, а также не будет возможности настроить удаленное подключение по VPN. То есть серый ip-адрес не позволит вам вывести в интернет ваш настроенный сервер и не позволит настроить удаленное подключение на сервер из другой сети.

3. NAT

В предыдущем разделе я отметил, что “в настоящее время обострилась проблема нехватки белых ip-адресов” и поэтому распространенная схема подключения у интернет провайдеров сейчас, это подключать множество клиентов серыми ip-адресами, а в глобальный интернет выпускать их под одним общим белым ip.

Но так было не всегда, изначально всем выдавались белые ip-адреса, и вскоре, чтобы избежать проблему дефицита белых ip-адресов, как раз и был придуман NAT (Network Address Translation) — механизм преобразования ip-адресов.

NAT работает на всех роутерах и позволяет нам из локальной сети выходить в глобальную.

Для лучшего понимания разберем два примера:

1. Первый случай: у вас куплен белый ip-адрес 91.105.8.10 и в локальной сети подключено несколько устройств.

Каждое локальное устройство имеет свой серый ip-адрес. Но выход в интернет возможен только с белого ip-адреса.

Следовательно когда, например, ПК1 с ip-адресом 192.168.1.3 решил зайти в поисковик Яндекса, то роутер, выпуская запрос ПК1 в глобальную сеть, подключает механизм NAT, который преобразует ip-адрес ПК1 в белый глобальный ip-адрес 91.105.8.10

Также и в обратную сторону, когда роутер получит от сервера Яндекса ответ, он с помощью механизма NAT направит этот ответ на ip-адрес 192.168.1.3, по которому подключен ПК1.

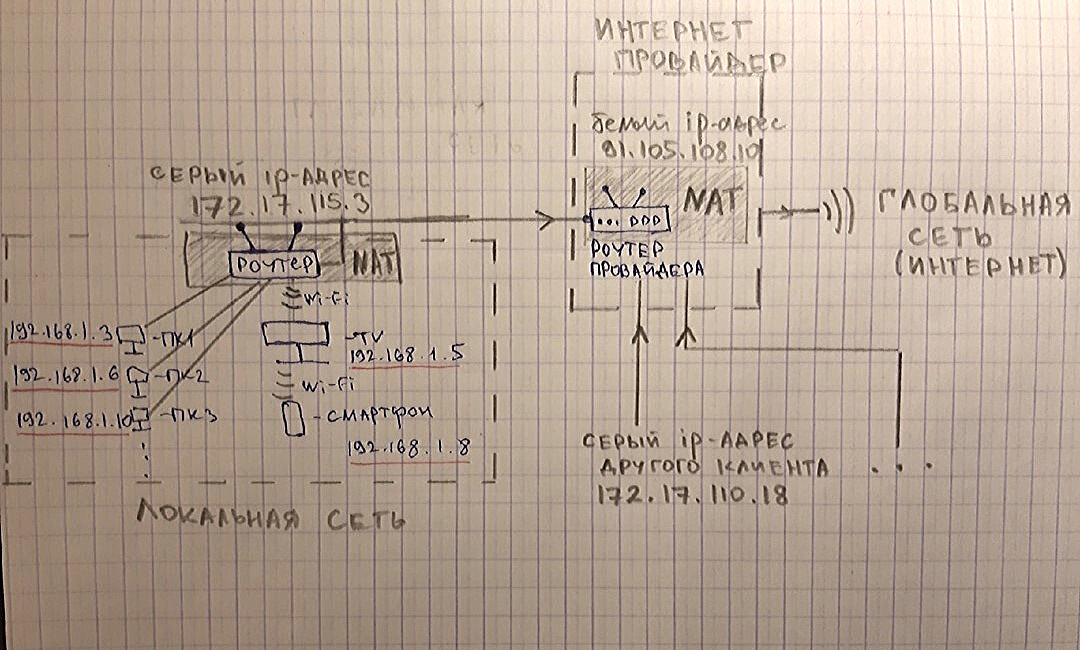

2. Второй случай: у вас также в локальной сети подключено несколько устройств, но вы не покупали белый ip-адрес у интернет провайдера.

В этом случае локальный адрес ПК1(192.168.1.3) сначала преобразуется NAT‘ом вашего роутера и превращается в серый ip-адрес 172.17.115.3, который вам выдал интернет-провайдер, а далее ваш серый ip-адрес преобразуется NAT’ом роутера провайдера в белый ip-адрес 91.105.108.10, и только после этого осуществляется выход в интернет (глобальную сеть).

То есть, в этом случае получается, что ваши устройства находятся за двойным NAT’ом.

Такая схема имеет более высокую степень безопасности ваших устройств, но также и имеет ряд больших минусов. Например, нестабильная sip-регистрация VoIP оборудования или односторонняя слышимость при звонках по ip-телефонии.

Более подробно о работе механизма NAT, о его плюсах и минусах, о выделении портов, о сокетах и о видах NAT я напишу отдельную статью.

4. DHCP — сервер и подсети

Чтобы подключить устройство, например, компьютер к интернету вы обычно просто подключаете провод (витую пару) в компьютер и далее в свободный порт на роутере, после чего компьютер автоматически получает ip-адрес и появляется выход в интернет.

Также и с Wi-Fi, например со смартфона или ноутбука, вы подключаетесь к нужной вам сети, вводите пароль, устройство получает ip-адрес и у вас появляется интернет.

А что позволяет устройству получить локальный ip-адрес автоматически?

Эту функцию выполняет DHCP-сервер.

Каждый роутер оснащен DHCP-сервером. IP-адреса, полученные автоматически являются динамическими ip-адресами.

Почему динамические?

Потому что, при каждом новом подключении или перезагрузки роутера, DHCP-сервер тоже перезагружается и может выдать устройствам разные ip-адреса.

То есть, например, сейчас у вашего компьютера ip-адрес 192.168.1.10, после перезагрузки роутера ip-адрес компьютера может стать 192.168.1.35

Чтобы ip-адрес не менялся, его можно задать статически. Это можно сделать, как на компьютере в настройках сети, так и на самом роутере.

А также, DHCP-сервер на роутере вообще можно отключить и задавать ip-адреса вручную.

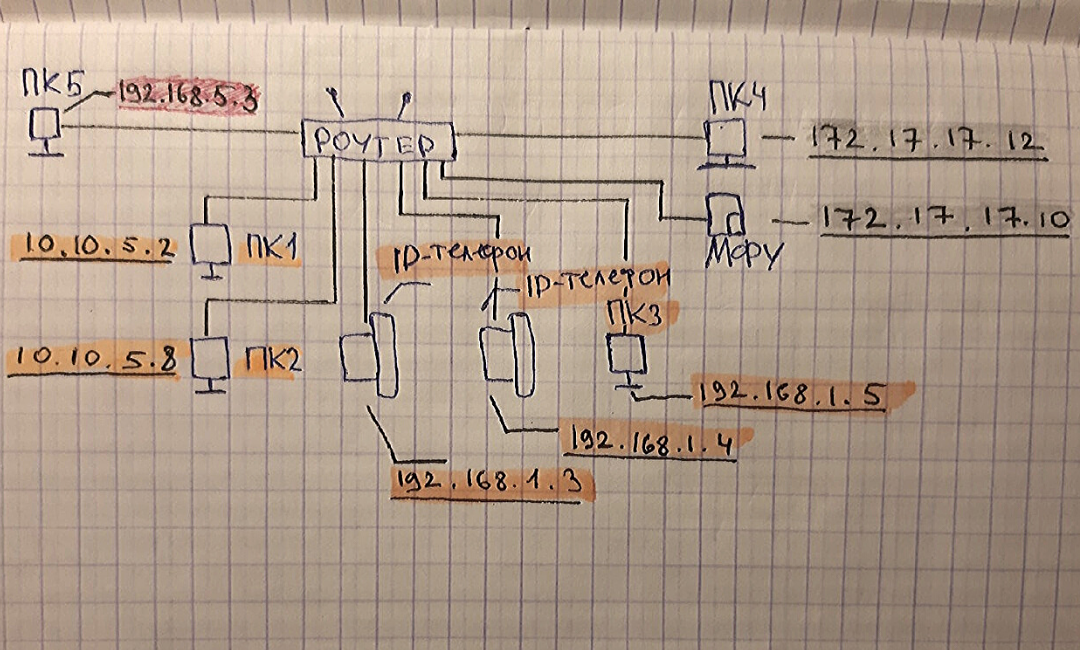

Можно настроить несколько DHCP-серверов на одном роутере. Тогда локальная сеть разделится на подсети.

Например, компьютеры подключим к нулевой подсети в диапазон 192.168.0.2-192.168.0.255, принтеры к первой подсети в диапазон 192.168.1.2-192.168.1.255, а Wi-Fi будем раздавать на пятую подсеть с диапазоном 192.168.5.2-192.168.5.255 (см. схему ниже)

Обычно, разграничение по подсетям производить нет необходимости. Это делают, когда в компании большое количество устройств, подключаемых к сети и при настройке сетевой безопасности.

Но такая схема в компаниях встречается довольно часто.

Поэтому обязательно нужно знать очень важный момент.

Внимание!

Если вам необходимо с ПК зайти на web-интерфейс, например, принтера или ip-телефона и при этом ваш ПК находится в другой подсети, то подключиться не получится.

Для понимания разберем пример:

Допустим вы работаете за ПК1 с локальным ip-адресом 10.10.5.2 и хотите зайти на web-интерфейс ip-телефона с локальным ip-адресом 192.168.1.3, то подключиться не получится. Так как устройства находятся в разных подсетях. К ip-телефона, находящиеся в подсети 192.168.1.X, можно подключиться только с ПК3 (192.168.1.5).

Также и к МФУ (172.17.17.10) вы сможете подключиться только с ПК4 (172.17.17.12).

Поэтому, когда подключаетесь удаленно к пользователю на ПК, чтобы зайти на web-интерфейс ip-телефона, то обязательно сначала сверяйте их локальные ip-адреса, чтобы убедиться, что оба устройства подключены к одной подсети.

5. Устройства маршрутизации сети (маршрутизатор, коммутатор, свитч, хаб)

Как ни странно, но есть такой факт, что новички в IT (иногда и уже действующие сис.админы) не знают или путают такие понятия как маршрутизатор, коммутатор, свитч, сетевой шлюз и хаб.

Я думаю, причина такой путаницы возникла из-за того, что наплодили синонимов и жаргонизмов в названиях сетевого оборудования и это теперь вводит в заблуждение многих начинающих инженеров.

Давайте разбираться.

а) Роутер, маршрутизатор и сетевой шлюз

Все знают что такое роутер. Что это именно то устройство, которое раздает в помещении интернет, подключенный от интернет провайдера.

Так вот маршрутизатор и сетевой шлюз это и есть роутер.

Данное оборудование является основным устройством в организации сети. В инженерной среде наиболее используемое название это “маршрутизатор”.

Кстати маршрутизатором может быть не только приставка, но и системный блок компьютера, если установить туда еще одну сетевую карту и накатить, например, RouterOS Mikrotik. Далее разрулить сеть на множество устройств с помощью свитча.

б) Что такое Свитч и чем он отличается от Коммутатора и Хаба

Свитч и Коммутатор это тоже синонимы. А вот хаб немного другое устройство. О нем в следующем пункте (в).

Коммутатор (свитч) служит для разветвления локальной сети. Как тройник или сетевой фильтр, куда мы подключаем свои устройства, чтобы запитать их электричеством от одной розетки.

Коммутатор не умеет маршрутизировать сеть как роутер. Он не выдаст вашему устройству ip-адрес и без помощи роутера не сможет выпустить вас в интернет.

У стандартного маршрутизатора обычно 4-5 портов для подключения устройств. Соответственно, если ваши устройства подключаются проводами и их больше чем портов на роутере, то вам необходим свитч. Можно к одному порту роутера подключить свитч на 24 порта и спокойно организовать локальную сеть на 24 устройства.

А если у вас завалялся еще один роутер, то можно в его web-интерфейсе включить режим коммутатора и тоже использовать как свитч.

в) Хаб

Хаб выполняет те же функции, что и коммутатор. Но его технология распределения сильно деревянная и уже устарела.

Хаб раздает приходящие от роутера пакеты всем подключенным устройствам без разбора, а устройства уже сами должны разбираться их это пакет или нет.

А коммутатор имеет MAC таблицу и поэтому распределяет приходящие пакеты на одно конкретное устройство, которое и запрашивало этот пакет. Следовательно передача данных коммутатором быстрее и эффективнее.

В настоящее время уже редко где встретишь использование хаба, но всё таки они попадаются, нужно быть к этому готовым и обязательно рекомендовать пользователю замену хаба на свитч.

6. Основные команды для анализа сети

а) Команда Ping

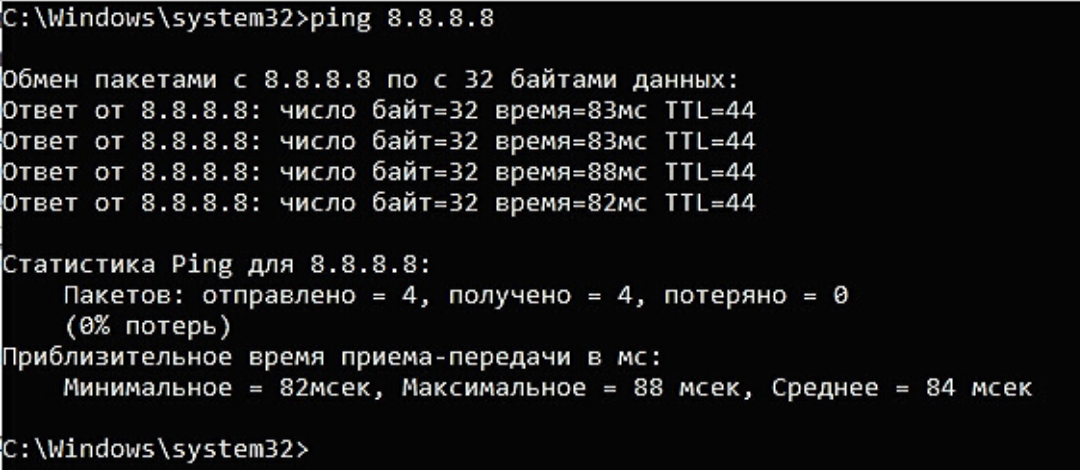

Чтобы понять активен ли ip-адрес или само устройство, можно его “пропинговать”.

Для этого в командной строке пишем команду ping “ip-адрес”.

Здесь мы “пинганули” dns сервер google и, как видим, сервер активен (отклик на пинги есть и равен 83 мс).

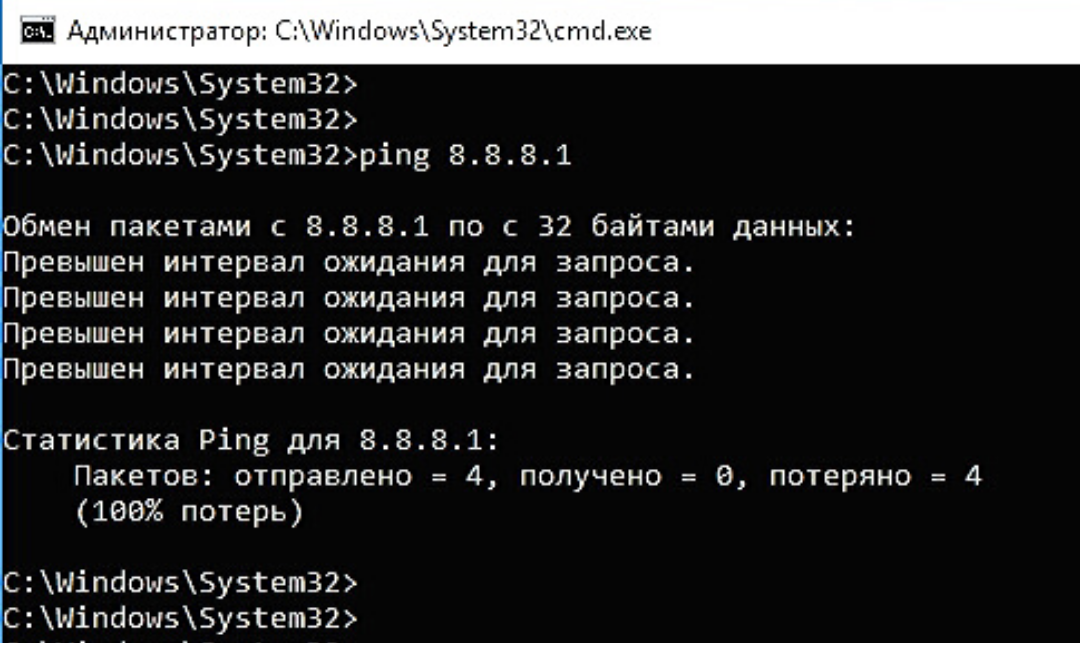

Если адресат недоступен или данный ip-адрес не существует, то мы увидим такую картину:

То есть ответа на пинги не получаем.

Но Ping намного полезней использовать с ключами:

-t -”пинговать” непрерывно (для остановки нажимаем комбинацию Ctrl+С)

-а -отображать имя “пингуемого” узла (сайта/устройства/сервера)

Соответственно ключ “-а” нам показал, что имя пингуемого узла “dns.google”.

А благодаря ключу “-t” ping шел без остановки, я остановил его, нажав Ctrl+C.

При непрерывном пинге можно увидеть адекватно ли ведет себя пингуемый узел и примерное качество работы интернет канала.

Как видим из скриншота, периодически возникают задержки приема пакета аж до 418 мс, это довольно критичное значение, так как скачок с 83 мс до 418 мс отразился бы на видеосвязи торможением/зависанием изображения или в ip-телефонии деградацией качества голоса.

В моем случае, скорей всего штормит мой домашний Интернет.

Но чтобы более детально установить причину, это нужно запускать dump. А это тема для целой статьи.

Внимание! Иногда на роутерах отключена отправка ICMP пакетов (кто-то отключает специально, а где-то не включена по умолчанию), в таком случае на «пинги» такой узел отвечать не будет, хотя сам будет активен и нормально функционировать в сети.

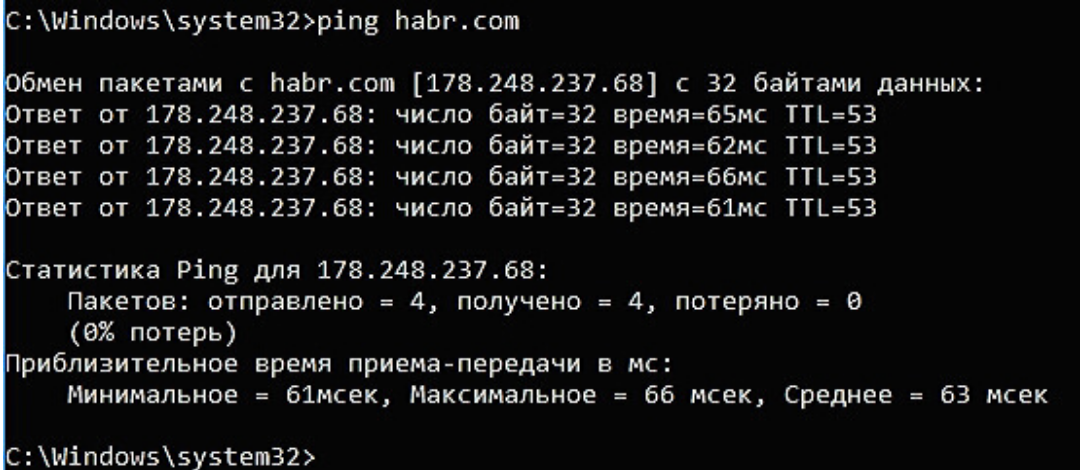

Еще одна возможность “пинга” это узнать какой ip-адрес скрывается за доменом сайта. А именно, на каком сервере установлен хост сайта.

Для этого просто вместо ip-адреса пишем сайт:

Как видите, у хабра ip-адрес 178.248.237.68

б) Трассировка

Иногда очень важно увидеть каким путем идет пакет до определенного устройства.

Возможно где-то есть пробоина и пакет не доходит до адресата. Так вот утилита трассировки помогает определить на каком этапе этот пакет застревает.

На ОС Windows эта утилита вызывается командой “tracert” ip-адрес или домен:

Здесь мы увидели через какие узлы проходит наш запрос, прежде чем дойдет до сервера ya.ru

На ОС Linux эта утилита вызывается командой traceroute.

Утилитой трассировки также и обладают некоторые устройства, маршрутизаторы или голосовые VoIP шлюзы.

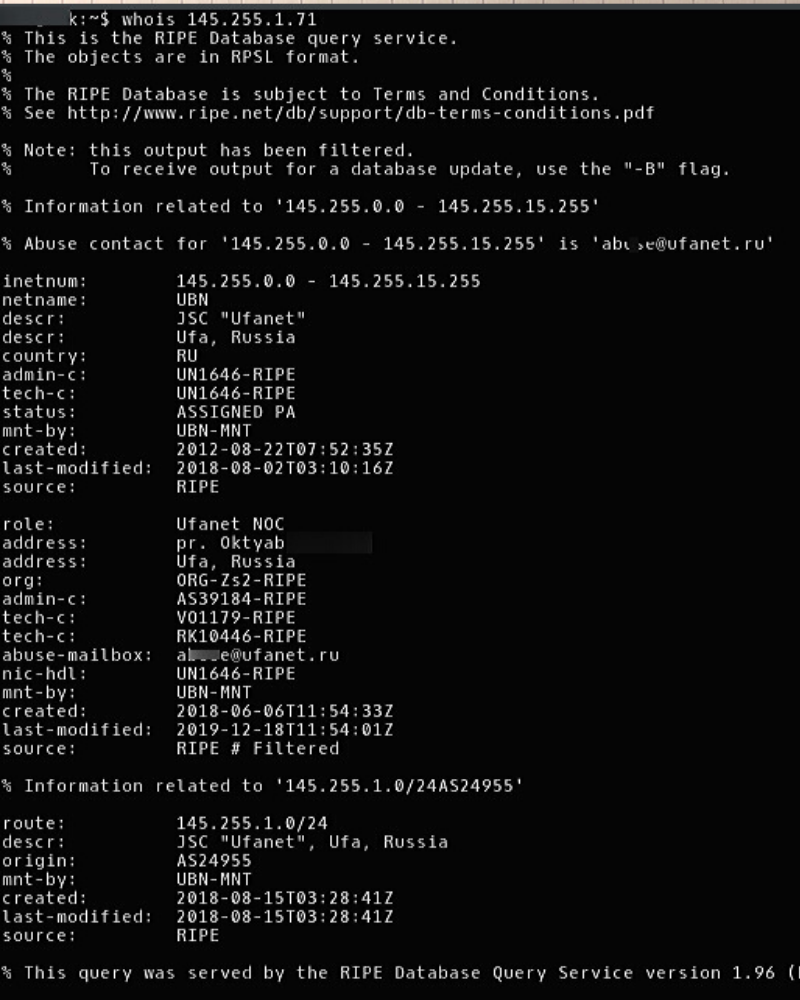

в) Утилита whois

Данная утилита позволяет узнать всю информацию об ip-адресе или о регистраторе домена.

Например, проверим ip-адрес 145.255.1.71. Для этого ввожу в терминале команду whois 145.255.1.71

Получили информацию о провайдере ip-адреса, страну, город, адрес, диапазон и т.д.

Я пользуюсь ей только на Linux. Утилита качается и устанавливается легко из стандартного репозитория операционной системы.

Но также читал, что и на Windows есть подобное решение.

7. Транспортные протоколы TCP и UDP

Все передачи запросов и прием ответов между устройствами в сети осуществляются с помощью транспортных протоколов TCP и UDP.

TCP протокол гарантированно осуществляет доставку запроса и целостность его передачи. Он заранее проверяет доступность узла перед отправкой пакета. А если по пути целостность пакета будет нарушена, то TCP дополнит недостающие составляющие.

В общем, это протокол, который сделает все, чтобы ваш запрос корректно дошел до адресата.

Поэтому TCP самый распространенный транспортный протокол. Он используется когда пользователь серфит интернет, лазает по сайтам, сервисам, соц. сетям и т.д.

UDP протокол не имеет такой гарантированной передачи данных, как TCP. Он не проверяет доступность конечного узла перед отправкой и не восполняет пакет в случае его деградации. Если какой-то пакет или несколько пакетов по пути утеряны, то сообщение дойдет до адресата в таком неполном виде.

Зачем тогда нужен UDP?

Дело в том, что данный транспортный протокол имеет огромное преимущество перед TCP в скорости передачи данных. Поэтому UDP широко используется для пересылки голосовых и видео пакетов в реальном времени. А именно, в ip-телефонии и видео звонках.

К примеру, любой звонок через WhatsApp или Viber использует транспортный протокол UDP. Также и при видео звонках, например, через Skype или те же мессенджеры WhatsApp и Viber.

Именно потому что UDP не гарантирует абсолютную передачу данных и целостность передаваемого пакета, зачастую возникают проблемы при звонках через интернет.

Это прерывание голоса, запаздывание, эхо или робоголос.

Данная проблема возникает из-за нагруженного интернет канала, двойного NATа или радиоканала.

Хорошо бы конечно в таких случаях использовать TCP, но увы, для передачи голоса необходима мгновенная передача целостных пакетов, а для этой задачи идеально подходит UDP.

Чтобы не возникало проблем с использованием UDP протокола, нужно просто организовать качественный интернет канал. А также настроить на роутере выделенную полосу для UDP, чтобы нагрузка с других устройств, которые используют TCP не мешала работе транспортного протокола UDP.

На этом всё.

Я не стал нагромождать статью и копипастить сюда научные определения всех используемых терминов, кому это необходимо, просто загуглите.

Я постарался собрать воедино 7 самых важных, на мой взгляд, моментов, знание которых, помогут юному “айтишнику” пройти первые этапы собеседования на “айтишные” должности или хотя бы просто дать понять работодателю, что вы явно знаете больше, чем рядовой юзер.

Изучайте, конспектируйте. Надеюсь, что статья многим принесет пользу.

Даже пятиминутный простой сети может привести к значительным убыткам, поэтому для предотвращения непредвиденных ситуаций необходимо применять комплексный и структурированный подход к управлению сетью, предусматривающий в числе прочего выполнение проактивных действий.

Задача управления компьютерной сетью является неотъемлемой, а во многих случаях и главной обязанностью сетевого инженера или администратора. На первый взгляд, что сложного в этой работе? С точки зрения рядового сотрудника она выглядит следующим образом: получив сообщение от пользователей сети о тех или иных неисправностях (например, недоступен Интернет, не подключается телефон к сети, «тормозит» RDP), сетевой инженер устраняет их. Такие работы могут быть охарактеризованы как реактивная поддержка.

К сожалению, для обслуживания крупной сети реактивный подход зачастую оказывается недостаточным. В какой-то момент количество сообщений о неисправностях начинает увеличиваться лавинообразно, что может вызвать отказ критичных сетевых сервисов. Поскольку компьютерная сеть является бизнес-критичным инструментом для любого современного предприятия, даже пятиминутный простой сети может привести к значительным убыткам, поэтому сетевой инженер должен исключить возможность возникновения подобных ситуаций.

Для предотвращения непредвиденного отказа следует применять комплексный и структурированный подход к управлению сетью, предусматривающий в числе прочего выполнение проактивных действий.

Итак, в общем случае задача управления компьютерной сетью может быть разделена на две составляющие:

- структурированные работы — запланированные мероприятия по поддержке сети;

- реактивные работы — действия по устранению выявленных неполадок.

Безусловно, в реальной сетевой инфраструктуре свести к нулю реактивные работы не представляется возможным, однако структурированный подход позволяет не только их минимизировать, но и более эффективно выявлять и устранять уязвимости в компьютерных сетях.

Для описания задачи поддержки ИТ-инфраструктуры в целом и сетевой инфраструктуры в частности существуют определенные модели (ITIL, FCAPS, TMN, Cisco Lifecycle Services). Такие модели можно использовать в качестве отправных точек при разработке структурированной схемы управления компьютерной сетью. Опыт показывает, что процедуры, описанные в стандартизованных моделях, во многих случаях избыточны. В данной статье мы дадим обзор наиболее важных, на наш взгляд, средств и инструментов управления, использование которых способно гарантировать надежное и предсказуемое функционирование компьютерной сети.

Прежде всего выделим основные составляющие задачи управления сетью и попробуем разобраться, какую роль в этом процессе играет каждый из них.

1.?Обеспечение доступа к сетевым устройствам для управления ими. Безусловно, инженер должен иметь возможность в любой момент подключиться к сетевому устройству, чтобы внести изменения в настройки или ознакомиться с телеметрической информацией. Основной инструмент для управления таким устройством — командная строка (CLI), однако сегодня почти всегда имеется удобный графический интерфейс (GUI). Вдобавок существует широкий спектр программного обеспечения, с помощью которого можно управлять сразу несколькими устройствами и/или технологиями.

Задача обеспечения доступа к сетевым устройствам нетривиальна, особенно в случае больших территориально распределенных сетевых инфраструктур. Управление может быть организовано по тем же каналам связи, по которым передается пользовательский трафик, по выделенным каналам или из облака. Следует отметить, что доступ к сетевым устройствам нужно обеспечить не только для инженера, но и для системы мониторинга. При этом крайне важно поддерживать надлежащий уровень безопасности.

2.?Мониторинг сетевой инфраструктуры. Этой достаточно объемной задаче мы уделим особое внимание. Мониторинг сетевой инфраструктуры можно разбить на следующие составляющие:

- мониторинг сетевых устройств;

- мониторинг каналов передачи данных.

В свою очередь, задача мониторинга сетевых устройств может быть разделена на три подзадачи:

- сбор системных сообщений — журналов устройства;

- мониторинг доступности и телеметрии сетевого устройства;

- оповещение инженера об изменениях в сети.

Постоянный мониторинг сетевой инфраструктуры позволяет инженеру иметь всю необходимую информацию о сети в режиме реального времени, а также определять рабочий уровень (baseline) для параметров сетевых устройств и каналов передачи данных. Для различных инфраструктур границы допустимых значений параметров могут варьироваться. Например, для одной из них загрузка процессора маршрутизатора на периметре сети в нормальном режиме работы не превышает 10%, а в другой постоянная нагрузка аналогичного маршрутизатора составляет 30–40% и при этом все сервисы и бизнес-критичные приложения функционируют нормально. В таком случае указанные значения можно принять за показатель нормального режима работы сетевого устройства. Их превышение будет указывать на наличие аномалии в сети, а значит, и на риск возникновения проблем в функционировании сервисов и приложений. Тогда требуется оперативное вмешательство: поиск причины превышения допустимых показателей и ее устранение.

Как показывает опыт наших инженеров, мониторинг, выполняемый в рамках описанных выше задач, является необходимым и достаточным условием для того, чтобы сетевая инфраструктура работала на надлежащем уровне. При аккуратном соблюдении предложенных (и, в общем-то, несложных) пунктов, сетевой инженер сможет справиться практически с любой сетевой проблемой в сжатые сроки. А многие сетевые неполадки могут быть устранены проактивно.

Если учтены не все предложенные пункты, то рано или поздно окажется, что для решения очередной проблемы не хватает информации и необходимо экстренно добавлять недостающие средства мониторинга, что потребует дополнительного времени. Кроме того, даже после установки этих средств сетевой инженер не сможет достоверно интерпретировать новые данные, ведь у него не будет информации о том, как сеть работала раньше и какие показатели считать нормальными, а какие аномальными.

3.?Замена устаревшего или вышедшего из строя оборудования. С течением времени надежность сетевых устройств значительно снижается: устаревшее оборудование подвержено новым видам атак, поэтому и сетевая инфраструктура в целом становится уязвимой. Кроме того, с определенного времени устаревшее оборудование перестает отвечать постоянно возрастающим требованиям к функциональности и производительности. Таким образом, инженер должен иметь исчерпывающую информацию о моделях используемых сетевых устройств и при необходимости проводить замену оборудования на более современное.

4.?Обновление?программного обеспечения сетевых устройств. Производители сетевого оборудования постоянно разрабатывают новые версии операционных систем. Как правило, в них устраняются выявленные уязвимости, исправляются ошибки (баги) в коде, увеличивается производительность, а также добавляются новые функции.

5.?Резервное копирование конфигураций сетевых устройств. При отказе устройства с высокой долей вероятности теряется описание его конфигурации. Вышедшее из строя устройство необходимо заменить на аналогичное — с такими же настройками. Безусловно, эта задача значительно упрощается, если имеется резервная копия конфигурации.

На полезность наличия такой копии указывает еще один пример. Сетевой инженер вносит изменения в конфигурацию сетевого устройства, после чего перестает работать часть сервисов (возможно, бизнес-критичных). Такая ситуация может произойти как из-за неправильного действия (человеческий фактор), так и по вине производителя ПО (проявляется баг). Тем не менее работоспособность сервиса должна быть восстановлена в сжатые сроки. При наличии резервной копии конфигурации инженер может быстро осуществить процедуру отката, а затем выявить ошибку в новой конфигурации.

6.?Поддержка документации сетевой инфраструктуры. Как правило, первоначальная документация на сетевую инфраструктуру создается на этапах проектирования и внедрения, а в процессе эксплуатации вносятся многочисленные изменения в настройки устройств, в топологию сети и т. д. Отсутствие актуальной документации затрудняет как поддержку ее работы, так и устранение неисправностей, особенно если обслуживанием занимаются сразу несколько человек.

Далее мы рассмотрим наиболее интересные моменты из предложенных пунктов более подробно и представим примеры того, как те или иные инструменты помогают решать задачи управления.

ОБЕСПЕЧЕНИЕ ДОСТУПА К СЕТЕВЫМ УСТРОЙСТВАМ ДЛЯ УПРАВЛЕНИЯ ИМИ

При организации управления сетевыми устройствами необходимо выбрать схему управления, а также обеспечить безопасную возможность подключения к ним с целью настройки.

Классические типы управления. Можно выделить несколько типов управления сетевым оборудованием. К наиболее часто описываемым методам относятся управление по основной сети (in-band) и по внешнему каналу (out-of-band). Кроме классического подхода, существуют и альтернативные варианты управления сетевым оборудованием. Например, на рынке представлены готовые решения, где управление устройствами происходит из облака. Конечно, такой метод можно было бы отнести к одному из двух уже названных, но в силу его гибридности и специфики имеет смысл выделить его в отдельный класс. Кроме того, не стоит забывать, что огромную популярность набирает концепция SDN (программно конфигурируемые сети). Итак, давайте разберемся, что собой представляет каждый тип.

Первый (in-band) предполагает передачу трафика управления оборудованием (Telnet, SSH, HTTPs и пр.) и трафика мониторинга (Syslog, SNMP, Netflow и пр.) через те же физические каналы и порты на сетевом оборудовании, через которые передается и обычный пользовательский трафик. Иначе говоря, одна и та же сеть обеспечивает передачу всех данных. Безусловно, при настройке оборудования необходимо на логическом уровне сегментировать трафик управления и остальной трафик. Это можно сделать при помощи виртуальных сетей (VLAN), списков доступа (ACL), межсетевых экранов и прочего. Но, как было отмечено, физическая инфраструктура остается той же.

Основной плюс такого решения — простота, но, как это обычно бывает, за простоту приходится платить. Дело в том, что в случае сбоя в сети (например, из-за большого паразитного трафика), доступ к устройствам может быть перекрыт, в результате чего затрудняются их диагностика и устранение неполадок. Чтобы этого не произошло, на сетевом оборудовании необходимо настроить разные уровни качества обслуживания трафика (QoS). Трафику управления и мониторинга следует предоставить приоритет, выделив минимально необходимую пропускную способность. Соответствующим образом промаркированный, он будет передаваться, даже если сеть перегружена. Однако данный подход не дает 100-процентной гарантии доступности и усложняет настройку оборудования. Кроме того, есть вероятность того, что по какой-то причине устройство автоматически заблокирует порт и удаленный доступ к нему пропадет (например, коммутатор Сisco может перевести порт в состояние err-disabled). В конце концов, бывают случаи, когда по ошибке блокируется порт, через который идет трафик управления, и тогда теряется доступ к самому устройству.

Второй тип управления (out-of-band) предполагает передачу трафика управления по отдельным физическим каналам связи, для чего строится вторая сеть, а на каждом сетевом устройстве выделяется отдельный порт для подключения к ней. Обычно устанавливается и отдельный коммутатор, к которому подключается вся инфраструктура управления (машина администратора, сервер Syslog, коллектор Netflow и прочее). В таком случае администратор сети практически всегда будет иметь доступ к сетевому оборудованию, даже если основная сеть полностью выйдет из строя.

Безусловно, основным недостатком является необходимость использования отдельного оборудования и выполнения дополнительных настроек. Кроме того, при подобной организации управления всегда требуются отдельные каналы связи. Когда оборудование находится в одной серверной, всегда можно найти дополнительные коммутационные шнуры, но если устройства размещены в разных частях здания или на территориально распределенных площадках, вопрос получения выделенных каналов становится критичным. Как это часто бывает, дополнительные медные или оптические трассы не предусмотрены изначально, проложить их весьма проблематично. Кроме того, на сетевом оборудовании должны иметься дополнительные порты для подключения к сети управления, но зачастую в маршрутизаторах есть всего два физических интерфейса, и обычно они уже заняты.

Что касается территориально распределенной сети, то организовать управление по внешнему каналу в удаленном офисе, особенно если его топология достаточно проста, оказывается сложно и дорого. Поэтому в такой ситуации применяется гибридный вариант управления: по внешнему каналу для центрального офиса и по основной сети для удаленных помещений. Точно такая же схема может быть использована, когда сеть состоит из нескольких сегментов, расположенных на разных этажах здания, а дополнительные межэтажные соединения отсутствуют.

Хотелось бы отметить еще один вариант управления сетью, который в большей степени можно отнести к внешнему управлению, — использование консольного сервера, к которому подключается каждое сетевое устройство. Несомненное преимущество данного варианта состоит в том, что, даже если устройство не смогло корректно загрузиться, доступ к нему будет обеспечен. Но использовать только этот вариант мешают несколько нюансов. Забегая вперед, хотелось бы отметить, что консольный сервер может и должен использоваться как дополнительный элемент в обеих схемах управления.

Основные ограничения заключаются в том, что к консольному серверу удобно подключать те устройства, которые находятся на небольшом удалении, то есть в одной серверной комнате с ним. Кроме того, консольное подключение непригодно для мониторинга сетевого оборудования. Еще один нюанс связан со скоростью передачи данных: вывод большого количества информации может занять достаточно продолжительное время — в нашей практике были случаи получасового ожидания.

Помимо консольного сервера, в качестве альтернативного варианта можно использовать специально выделенный ноутбук с консольным кабелем. Этот минимальный комплект для подключения к сетевому оборудованию по консоли позволяет при необходимости быстро дойти до устройства и подключиться к нему. К сожалению, зачастую в нужный момент под рукой не оказывается ноутбука или консольного кабеля с переходником.

АЛЬТЕРНАТИВНЫЕ ТИПЫ УПРАВЛЕНИЯ

Как уже говорилось, управление из облака представляет собой в некотором роде гибридный способ. Одним из примеров реализации управления сетевым оборудованием из облака является концепция, примененная в линейке продуктов Cisco Meraki. Все устройства этой марки (а в нее входят и коммутаторы, и устройства бе-

зопасности, и решения по построению беспроводной сети) после установки автоматически подключаются к облаку Cisco. Управление ими осуществляется через облачный портал. Главным недостатком данной схемы является то, что при потере связи с облаком управлять устройствами невозможно. Это существенно повышает требования к надежности и количеству интернет-каналов. Такой тип управления пока не приобрел популярности, но ввиду распространения облачных технологий ждать осталось недолго.

Концепция программно конфигурируемых сетей бурно развивается. Она предполагает полное отделение функций управления устройствами и контроля трафика от функций передачи данных. Иначе говоря, за управление всеми сетевыми устройствами и логику контроля за трафиком (протоколы маршрутизации, служебные протоколы, VLAN) будет отвечать некое централизованное программное устройство (контроллер), а сетевое оборудование — заниматься только передачей трафика. С одной стороны, преимущества подхода налицо: удобное управление всей сетью и очень гибкая функциональность (дополнительные функции реализуются программно). С другой стороны, сетевые устройства с поддержкой данной технологии только начинают появляться и их возможности пока невелики. Насколько перспективен такой подход, станет ясно в ближайшие годы.

КОРРЕКТНАЯ И БЕЗОПАСНАЯ НАСТРОЙКА СЕТЕВОГО ОБОРУДОВАНИЯ ДЛЯ УПРАВЛЕНИЯ

В идеале настройка сетевого оборудования для целей управления и мониторинга выполняется в соответствии с рекомендациями производителя: пароли должны иметь достаточную степень надежности, для удаленного подключения рекомендуются протоколы SSH и HTTPs, доступ к устройству необходимо ограничить. Список можно продолжить и дальше: корректная настройка каждого протокола управления, рекомендации по обеспечению качества обслуживания (QoS) и снятию телеметрии с оборудования и т. д.

Описание настройки всех этих параметров занимает не одну страницу, и их пересказ вряд ли интересен. Однако насколько все это нужно? Любой специалист, конечно же, подтвердит оправданность таких действий. Поэтому правильнее сформулировать вопрос по-другому: где та золотая середина между достаточным уровнем безопасной управляемости устройствами и нужной глубиной мониторинга и сложностью настройки сетевого оборудования? Ведь, наверное, нет смысла настраивать весь спектр функций при любом удобном случае. По крайней мере мы так не делаем. Безусловно, не стоит впадать и в ту крайность, когда на оборудовании даже не меняются имя и пароль, установленные по умолчанию, ведь доступ к такому устройству открыт из любой точки сети. Должен быть некий компромисс — так сказать, необходимое и достаточное.

Полагаем, каждый определяет этот минимум исходя из своего жизненного опыта. Один перестает оставлять открытыми все порты, после того как взламывают его оборудование. Другой начинает везде включать протоколирование, если оборудование внезапно вышло из строя, а из-за отсутствия журнальных записей понять причину не удалось. Поэтому отметим те особенности настройки управления, которые, на наш взгляд, наиболее важны.

Вот краткий перечень рекомендаций, который можно расширить или дополнить, обратившись к документации на оборудование:

- Для удаленного подключения рекомендуется использовать только защищенные протоколы, такие как SSH и HTTPs. Для проверки можно провести захват трафика подключения по протоколу Тelnet, и в этом трафике вы без труда найдете логин и пароль, передаваемые в открытом виде.

- На всех устройствах должны быть настроены имена и пароли с достаточной степенью надежности. Все учетные записи, заданные по умолчанию, следует удалить. Все пароли следует хранить в защищенном виде.

- Весь трафик мониторинга и управления, передаваемый по открытым каналам, должен быть зашифрован либо в рамках соединения VPN, либо с использованием защищенных протоколов (SNMPv3, sFTP, SCP).

- Доступ к устройствам должен иметь только определенный круг пользователей. Например, на оборудовании Cisco это можно сделать с помощью списков доступа (ACL).

- Необходимо настроить синхронизацию времени на устройствах. Это позволит более точно определять, когда осуществлялась попытка легитимного или нелегитимного подключения.

- Все подключения и вводимые команды рекомендуется протоколировать. Особенно это актуально, если управлением занимаются несколько человек.

- Каждый пользователь должен подключаться используя свою уникальную учетную запись.

При необходимости разные сотрудники могут иметь разный уровень доступа к устройству. А при подключении должно выводиться сообщение о том, что доступ разрешен только авторизованным пользователям.

Как было отмечено ранее, помимо рекомендаций, касающихся непосредственного управления устройствами, имеются рекомендации по безопасной настройке различных протоколов (например, EIGRP, OSPF и пр.), обеспечивающих работу сети. Например, целесообразно всегда включать протоколирование изменений состояния протокола (добавление/удаление маршрутов и пр.), а также аутентификацию между устройствами при установлении соседственных отношений.

Кроме того, есть целый набор рекомендаций по настройке качества обслуживания (QoS) трафика управления и мониторинга. Сюда же можно отнести вопросы фильтрации и ограничения скорости для того или иного протокола для предотвращения атаки с целью вызвать «отказ в обслуживании».

ПРОМЕЖУТОЧНЫЙ ИТОГ

Мы рассмотрели основные задачи, которые возникают при управлении сетью передачи данных, и выяснили, какие бывают парадигмы управления и как можно организовать безопасное управление сетевыми устройствами. В следующем номере большее внимание уделим целому ряду других вопросов: на что именно стоит обратить внимание при организации мониторинга и управления сетью, какие протоколы и средства мониторинга использовать для решения той или иной задачи, в чем заключаются преимущества комплексной системы управления и мониторинга сети и зачем необходимо заниматься документированием.

Сергей Калашников — технический директор компании «Компьютерные бизнес системы» (CBS), CCIE. С ним можно связаться по адресу: ksg@cbs.ru. Семен Моховиков — ведущий системный инженер компании «Компьютерные бизнес системы» (CBS). С ним можно связаться по адресу: msn@cbs.ru. Борис Усков — системный инженер компании «Компьютерные бизнес системы» (CBS). С ним можно связаться по адресу: uskov@cbs.ru.

Современные домашние ПК и почти все мобильные устройства имеют возможность выходить в сеть, будь то локальная или всемирная (Интернет). Мы расскажем, как достаточно просто организовать дома локальную сеть и с ее помощью обмениваться фотками и даже печатать их на сетевом принтере.

Домашняя локальная сеть: с проводами и без

Для организации домашней сети с более чем 3 устройствами, одно должно быть настольным ПК, а два других могут быть такими же настольными, либо портативными, например, ноутбук и планшет или смартфон.

В настоящее время в домашних решениях мало кто для организации сети создает отдельный сервер, подключенный к Интернету и через свитч осуществляющий доступ в локальную сеть и Интернет. Самым оптимальным решением является обычный Wi-Fi роутер c 4 и более LAN-портами, и одним и более USB портом для подключения внешних жестких дисков.

В общем-то, в настройках роутера уже имеется все для организации локальной домашней сети. Но эта сеть будет односторонней, в которой устройства не будут иметь доступ друг к другу, а значит — не смогут обмениваться файлами. Организация доступа — это как раз то, что нам предстоит настроить.

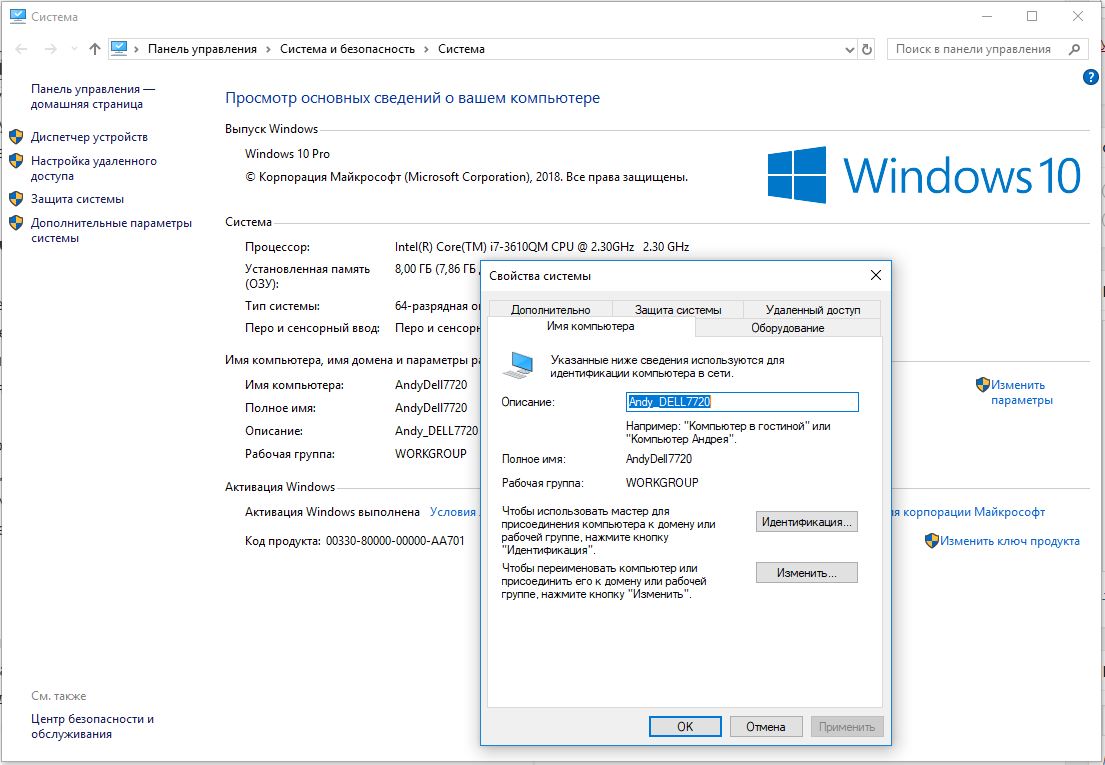

Организация рабочей группы

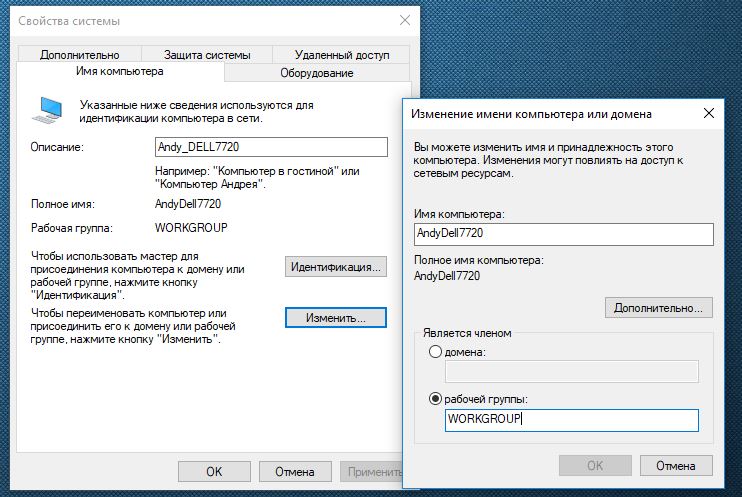

Для того, чтобы все компьютеры в локальной сети видели друг друга, нужно задать им одинаковые имена для параметра «Рабочая группа». Для этого в Windows 10 нужно в меню Пуск набрать слово «Система», кликнуть по результату (Система — Панель управления) и в открывшемся окне нажать справа на ссылку «Изменить параметры».

В следующем окне нажмите на кнопку «Изменить» и задайте имя вашей сетевой рабочей группы. Оно должно быть набрано английскими буквами. Имя вашего устройства должно быть уникальным, чтобы его можно было идентифицировать в локальной сети. После применения изменений придется перезагрузить компьютер, чтобы новые настройки вступили в силу.

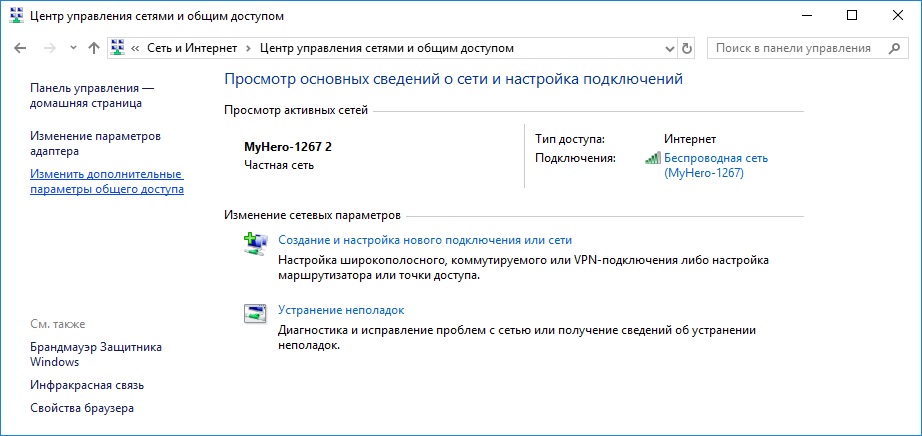

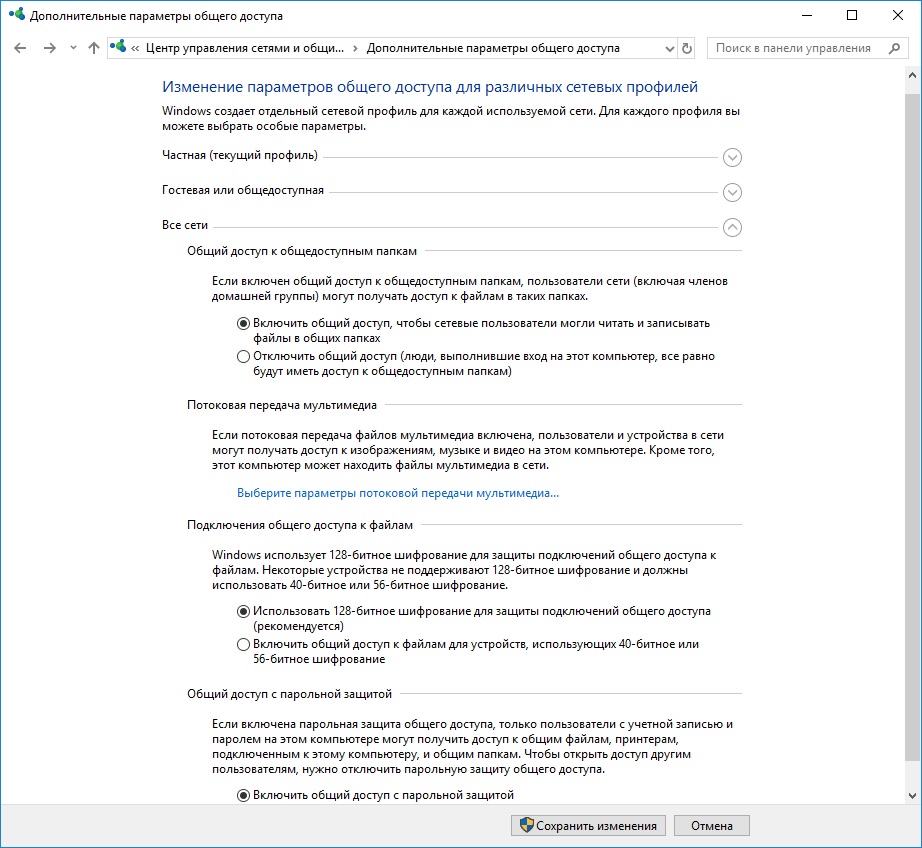

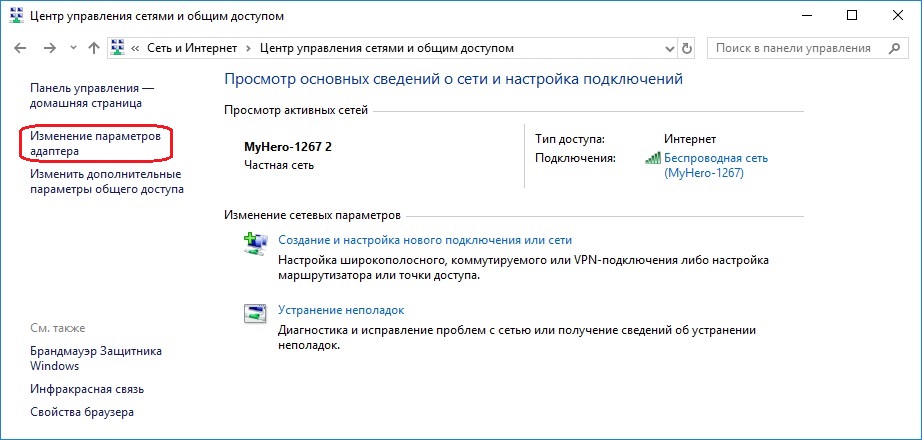

Затем необходимо настроить, собственно, сам доступ. Для этого откройте Панель управления, кликните по разделу «Сеть и Интернет» и перейдите в «Центр управления сетями и общим доступом». Здесь в левой части нажмите на «Изменить дополнительные параметры общего доступа».

Здесь необходимо активировать обнаружение самого компьютера и подключенных к нему принтеров для домашней (частной) сети, после чего нажать на кнопку «Сохранить изменения».

Задаем IP-адреса в локальной сети

В целом домашняя локальная сеть уже должна работать, и все подключенные у ней устройства должны обнаруживаться. Но пока они не получили динамические адреса (назначаемые системой автоматически), это не позволит вам использовать ярлыки быстрого доступа к папкам устройств, т.к. они каждый раз будут получать от системы другой адрес. Избежать этого позволит назначение каждому устройству статического IP-адреса. Это можно сделать в настройках роутера для мобильных устройств, подключенных по Wi-Fi или в Windows ПК, подключенного по витой паре.

В первую очередь нужно узнать IP-адрес нашего роутера, который обычно напечатан на наклейке в нижней части устройства. Как правило, это 192.168.0.1 или 192.168.1.1. Последняя цифра (1) указывает на порядковый номер устройства в сети и может изменяться в диапазонах от 0 до 255. Учитывая, что 0 и 1 уже зарезервированы роутером, можно использовать цифры от 2 до 255.

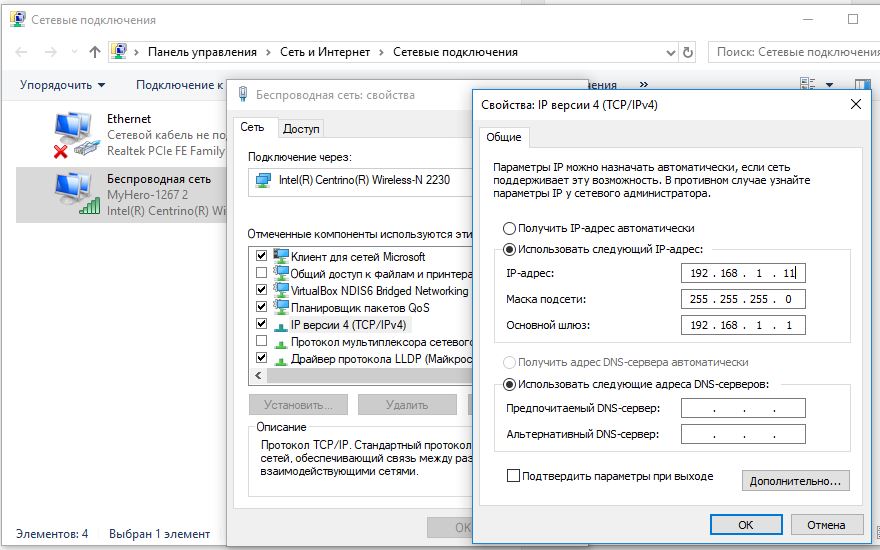

Чтобы назначить ПК IP-адрес в локальной сети перейдите в «Панель управления – Центр управления сетями и общим доступом – Изменение параметров адаптера» (вторая строка в левом меню). Найдите в открывшемся списке сетей ту, к которой подключен ваш ПК и через правую кнопку мыши откройте «Свойства».

Здесь нужно перейти к пункту «IP версии 4 (TCP/IPv4)» и вызвать его свойства. Именно в этом окне нужно будет задать вручную статический IP-адрес вашего компьютера и шлюза.

Для этого переключите чекбокс на «Использовать следующий IP-адрес» и укажите цифры адреса и шлюза (начните снизу вверх):

- Основной шлюз. Сюда вписывается IP-адрес маршрутизатора;

- Маска подсети. Обычно указана там же, где и адрес роутера. Чаще всего имеет значение 255.255.255.0 или 255.255.0.0;

- IP-адрес. Сюда пишем желаемый адрес нашего компьютера, который будет отличаться от адреса роутера последней цифрой.

В настройках DNS-серверов также выберите опцию «Использовать следующие адреса DNS-серверов» и в качестве предпочитаемого DNS-сервера укажите IP-адрес роутера. Альтернативный DNS указывать не обязательно. Нажмите ОК и повторите процедуру для всех других Windows-устройств в вашей локальной сети, изменяя последнюю цифру на 1 больше. Потребуется перезагрузка.

После этого все устройства будут видны в сети, и их ресурсы будут доступны для каждого из ПК, при этом вы сможете обмениваться файлами, например, через общую папку или подключенный к роутеру внешний диск. Также можно будет зарегистрировать в качестве общего сетевой принтер, подключенный по USB к одному из компьютеров в сети и в дальнейшем выполнять на нем печать (при условии, что этот ПК будет включен).

Читайте также:

- Идеальная планировка домашней сети: подключаем все устройства и расширяем диапазон Wi-Fi

Фото: компании-производители

Краткий курс — основы компьютерных сетей. В этом материале я расскажу (сжато) об основах компьютерных сетей. Статья предназначена для начинающих, а так же будет полезна школьникам старших классов и студентам. Начнем с базовых определений.

Сеть – совокупность систем связи и систем обработки информации, которая может использоваться несколькими пользователями.

Компьютерная сеть – сеть, в узлах которой содержатся компьютеры и оборудование коммуникации данных.

Вычислительная сеть – соединенная каналами связи система обработки данных, ориентированная на конкретного пользователя.

Компьютерная сеть — представляет собой систему распределенной обработки информации. Что тут важно. Важно то, что в распределенной системе не важно откуда и с какого устройства вы заходите. Вы можете войти в сеть с любого устройства (персональный компьютер, ноутбук, планшетный компьютер, телефон) из любой точки мира где есть интернет.

Краткая история развития компьютерных сетей

Компьютерные сети появились в результате развития телекоммуникационных технологий и компьютерной техники. То есть появились компьютеры. Они развивались. Были телекоммуникационные системы, телеграф, телефон, то есть связь. И вот люди думали, хорошо было бы если бы компьютеры могли обмениваться информацией между собой. Эта идея стала основополагающей идеей благодаря которой появились компьютерные сети.

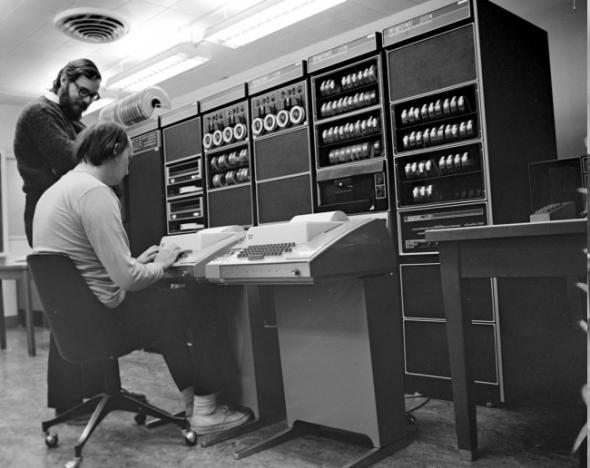

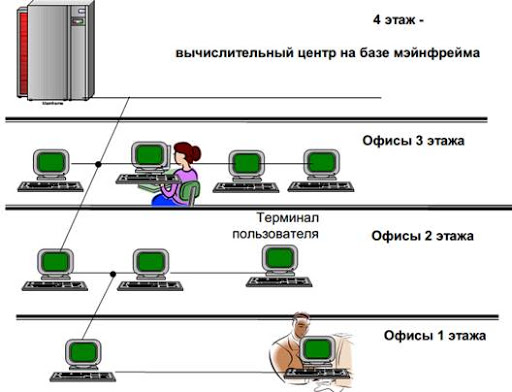

50-е годы: мейнфреймы

В 50-х года 20-го века появились первые «компьютеры» — мейнфреймы. Это были большие вычислительные машины которые могли занимать по площади современный спортивный зал. Вычислительные мощности были не большие, но факт в том что вычисления уже производила машина.

Начало 60-х годов: многотерминальные системы

В дальнейшем к одному мейнфрейму стали подключать несколько устройств ввода-вывода, появился прообраз нынешних терминальных систем да и сетей в целом.

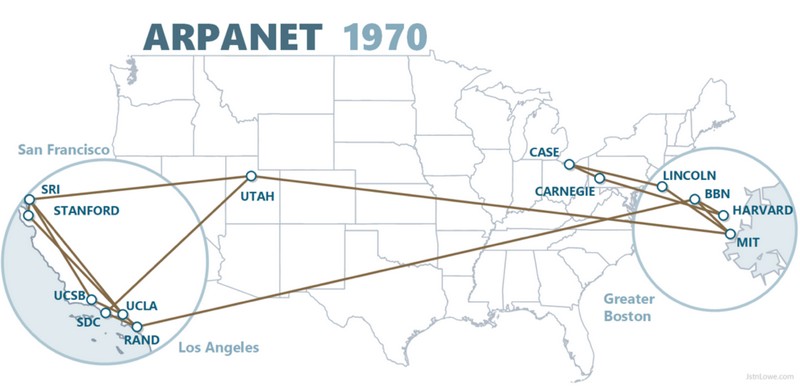

70-е годы: первые компьютерные сети

?0-е годы, время холодной войны. СССР и США сидели возле своих ракет и думали кто же атакует (или не атакует) первым. Центры управления ракетами США располагались в разных местах удаленных друг от друга. Если в одном центре производится запуск ракет, после которого в центр попадает ракета врага, то вся информация в этом центре — утеряна. Управление перспективных исследовательских проектов Министерства обороны США (Defense Advanced Research Projects Agency (DARPA)) ставит перед учеными задачу — разработать технологию которая позволяла бы передавать информацию из одного стратегического центра в другой на случай его уничтожения.

В 1969 году появляется ARPANET (от англ. Advanced Research Projects Agency Network) — первая компьютерная сеть созданная на основе протокола IP который используется и по сей день. За 11 лет ARPANET развивается до сети способной обеспечить связь между стратегическими объектами вооруженных сил США.

Середина 70-х годов: большие интегральные схемы

На основе интегральных схем появляются «мини компьютеры». Они начинают выходить за пределы министерства обороны и постепенно внедряются в повседневную жизнь. За компьютерами начинают работать бухгалтера, менеджеры, компьютеры начинают управлять производством. Появляются первые локальные сети.

Локальная сеть (Local Area Network, LAN) – объединение компьютеров, сосредоточенных на небольшой территории. В общем случае локальная сеть представляет собой коммуникационную систему, принадлежащую

одной организации.Сетевая технология – согласованный набор программных и аппаратных средств (драйверов, сетевых адаптеров, кабелей и разъемов), а также механизмов передачи данных по линиям связи, достаточный для построения вычислительной сети.

В период с 80-х до начала 90-х годов появились и прочно вошли в нашу жизнь:

- Ethernet.

- Token Ring.

- Arcnet.

- FDDI (Fiber Distributed Data Interface) — волоконнооптический интерфейс передачи данных.

- TCP/IP используется в ARPANET.

- Ethernet становится лидером среди сетевых технологий.

- В 1991 году появился интернет World Wide Web.

Общие принципы построения сетей

Со временем основной целью компьютерных развития сетей (помимо передачи информации) стала цель распределенного использования информационных ресурсов:

- Периферийных устройств: принтеры, сканеры и т. д.

- Данных хранящихся в оперативной памяти устройств.

- Вычислительных мощностей.

Достичь эту цель помогали сетевые интерфейсы. Сетевые интерфейсы это определенная логическая и/или физическая граница между взаимодействующими независимыми объектами.

Сетевые интерфейсы разделяются на:

- Физические интерфейсы (порты).

- Логические интерфейсы (протоколы).

Порт

Из определения обычно ничего не ясно. Порт и порт, а что порт?

Начнем с того что порт это цифра. Например 21, 25, 80.

Это число записывается в заголовках протоколов транспортного уровня (об этом ниже). Порт указывает для какой программы предназначен тот или иной пакет (грубо говоря та или иная информация). Например, http-сервер работает через порт 80. Когда вы открываете браузер, вы отправляете запрос на веб-сервер через 80 порт и сервер понимает что это http запрос и вам нужен сервер который передаст вам страницу в формате html (ответ сервера).

Протокол

Протокол, например TCP/IP это адрес узла (компьютера) с указанием порта и передаваемых данных. Например что бы передать информацию по протоколу TCP/IP нужно указать следующие данные:

Адрес отправителя (Source address):

IP: 82.146.49.11

Port: 2049

Адрес получателя (Destination address):

IP: 195.34.32.111

Port: 53

Данные пакета:

…

Благодаря этим данным информация будет передана на нужный узел.

Пара клиент—сервер

Начнем с определений.

Клиент — это модуль, предназначенный для формирования и передачи сообщений-запросов к ресурсам удаленного компьютера от разных приложений с последующим приемом результатов из сети и передачей их соответствующим приложениям.

Сервер — это модуль, который постоянно, ожидает прихода из сети запросов от клиентов и, приняв запрос, пытается его обслужить, как правило, с участием

локальной ОС; один сервер может обслуживать запросы сразу нескольких клиентов (поочередно или одновременно)/

Проще говоря Сервер — это компьютер на котором установлена программа, или принтер. Клиент — это компьютер который подключается к программе, работает с ней и распечатывает какие-либо результаты, например.

При этом программа может быть установлена на Клиенте, а база данных программы на Сервере.

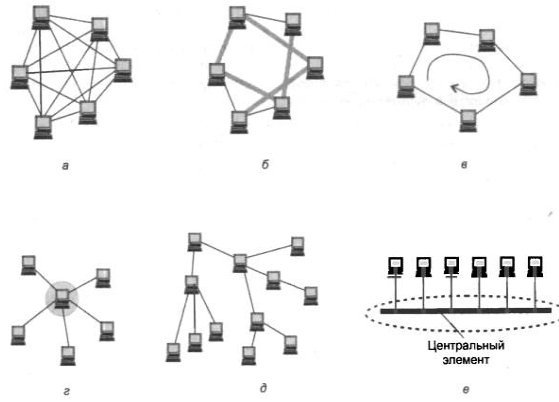

Топология физических сетей

Под топологией сети понимается конфигурация графа, вершинам которого соответствуют конечные узлы сети (например, компьютеры) и коммуникационной оборудование (например, маршрутизаторы), а ребрам – физические или информационные связи между вершинами.

- Полносвязная (а).

- Ячеистая (б).

- Кольцо (в).

- Звезда (г).

- Дерево (д).

- Шина (е).

Основных топологий сети 6. В целом тут все просто. На сегодняшний день наиболее распространенная топология — Дерево.

Адресация узлов сети

Множество всех адресов, которые являются допустимыми в рамках некоторой схемы адресации, называется адресным пространством. Адресное пространство может

иметь плоскую (линейную) организацию или иерархическую организацию.Для преобразования адресов из одного вида в другой используются специальные вспомогательные протоколы, которые называют протоколами разрешения адресов.

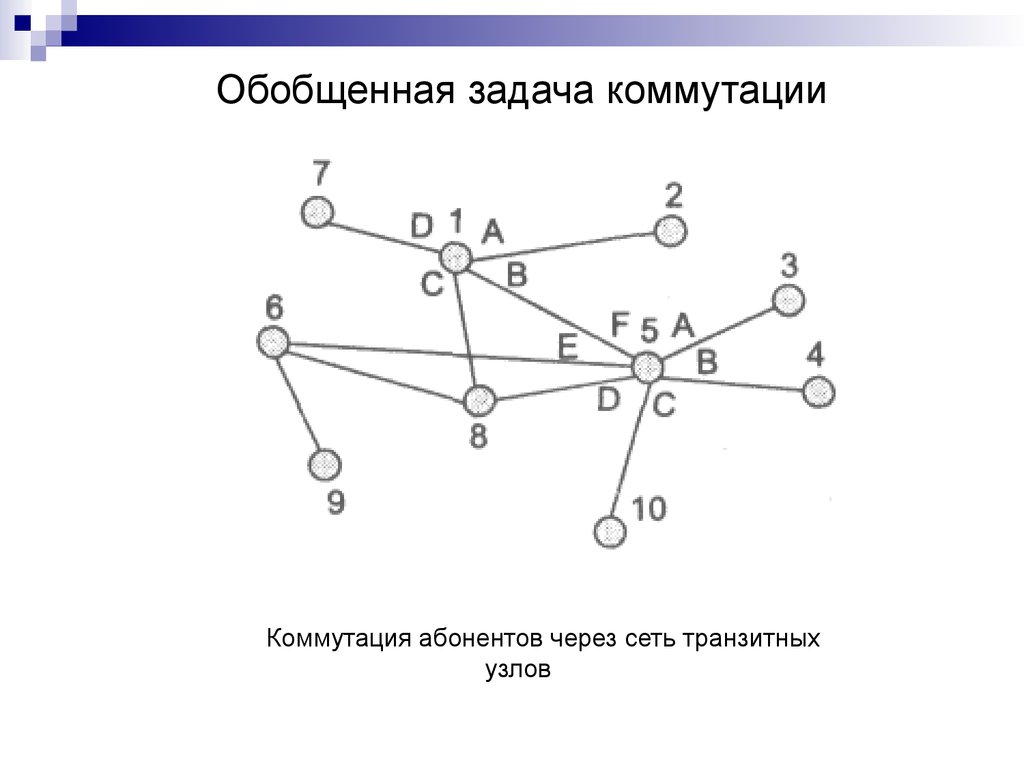

Коммутация

Соединение конечных узлов через сеть транзитных узлов называют коммутацией. Последовательность узлов, лежащих на пути от отправителя к получателю, образует маршрут.

Обобщенные задачи коммутации

- Определение информационных потоков, для которых требуется прокладывать маршруты.

- Маршрутизация потоков.

- Продвижение потоков, то есть распознавание потоков и их локальная коммутация на каждом транзитном узле.

- Мультиплексирование и демультиплексирование потоков.

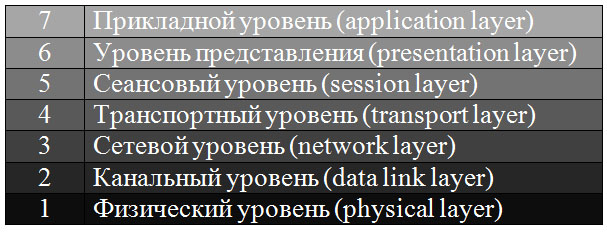

Уровни сетевой модели OSI и уровни TCP/IP

(OSI) Open System Interconnection — многоуровневая модель взаимодействия открытых систем, состоящая из семи уровней. Каждый из семи уровней предназначен для выполнения одного из этапов связи.

Для упрощения структуры большинство сетей организуются в наборы уровней, каждый последующий возводится над предыдущим.

Целью каждого уровня является предоставление неких сервисов для вышестоящих уровней. При этом от них скрываются детали реализации предоставляемого сервиса.

Протокол – формализованное правило, определяющие последовательность и формат сообщений, которыми обмениваются сетевые компоненты, лежащие на одном уровне, но в разных узлах.

Протоколы, реализующие модель OSI никогда не применялись на практике, но имена и номера уровней используются по сей день.

- Физический.

- Канальный.

- Сетевой.

- Транспортный.

- Сеансовый.

- Представления.

- Прикладной.

Для лучшего понимания приведу пример. Вы открываете страницу сайта в интернете. Что происходит?

Браузер (прикладной уровень) формирует запрос по протоколу HTTP (уровень представлений и сеансовый уровень), формируются пакеты, передаваемые на порт 80 (транспортный уровень), на IP адрес сервера (сетевой уровень). Эти пакеты передаются по сетевой карте компьютера в сеть (канальный и физический уровень).

Уровни OSI — краткий обзор

Физический уровень. Если коротко и просто, то на физическом уровне данные передаются в виде сигналов. Если передается число 1, то задача уровня передать число 1, если 0, то передать 0. Простейшее сравнение — связать два пластиковых стаканчика ниткой и говорить в них. Нитка передает вибрацию физически.

Канальный уровень. Канальный уровень это технология каким образом будут связаны узлы (передающий и принимающий), тут вспоминает топологию сетей: кольцо, шина, дерево. Данный уровень определяет порядок взаимодействия между большим количеством узлов.

Сетевой уровень. Объединяет несколько сетей канального уровня в одну сеть. Есть, например, у нас кольцо, дерево и шина, задача сетевого уровня объединить их в одну сеть, а именно — ввести общую адресацию. На этом уровне определяются правила передачи информации:

- Сетевые протоколы (IPv4 и IPv6).

- Протоколы маршрутизации и построения маршрутов.

Транспортный уровень обеспечивает надежность при передачи информации. Он контролирует отправку пакетов. Если пакет отправлен, то должно придти (на компьютер который отправлял пакет) уведомление об успешной доставке пакета. Если уведомление об успешной доставке не поступило то нужно отправить пакет еще раз. Например TCP и UDP.

Сеансовый уровень. Отвечает за управление сеансами связи. Производит отслеживание: кто, в какой момент и куда передает информацию. На этом уровне происходит синхронизация передачи данных.

Уровень представления. Уровень обеспечивает «общий язык» между узлами. Благодаря ему если мы передаем файл с расширением .doc, то все узлы понимают что это документ Word, а не музыка. На этом уровне к передаваемым пакетам данных добавляется потоковое шифрование.

Прикладной уровень. Осуществляет взаимодействие приложения (например браузера) с сетью.

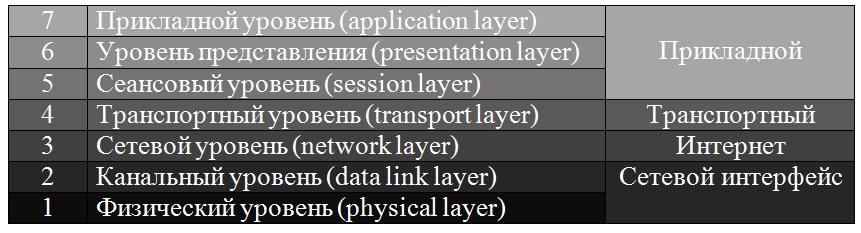

Уровни TCP/IP

Набор протоколов TSP/IP основан на собственной модели, которая базируется на модели OSI.

- Прикладной, представления, сеансовый = Прикладной.

- Транспортный = Транспортный.

- Сетевой = Интернет.

- Канальный, физический = Сетевой интерфейс.

Уровень сетевого интерфейса

Уровень сетевого интерфейса (называют уровнем 2 или канальным уровнем) описывает стандартный метод связи между устройствами которые находятся в одном сегменте сети.

Сегмент сети — часть сети состоящая из сетевых интерфейсов, отделенных только кабелями, коммутаторами, концентраторами и беспроводными точками доступа.

Этот уровень предназначен для связи расположенных недалеко сетевых интерфейсов, которые определяются по фиксированным аппаратным адресам (например MAC-адресам).

Уровень сетевого интерфейса так же определяет физические требования для обмена сигналами интерфейсов, кабелей, концентраторов, коммутаторов и точек доступа. Это подмножество называют физическим уровнем (OSI), или уровнем 1.

Например, интерфейсы первого уровня это Ethernet, Token Ring, Point-to-Point Protocol (PPP) и Fiber Distributed Data Interface (FDDI).

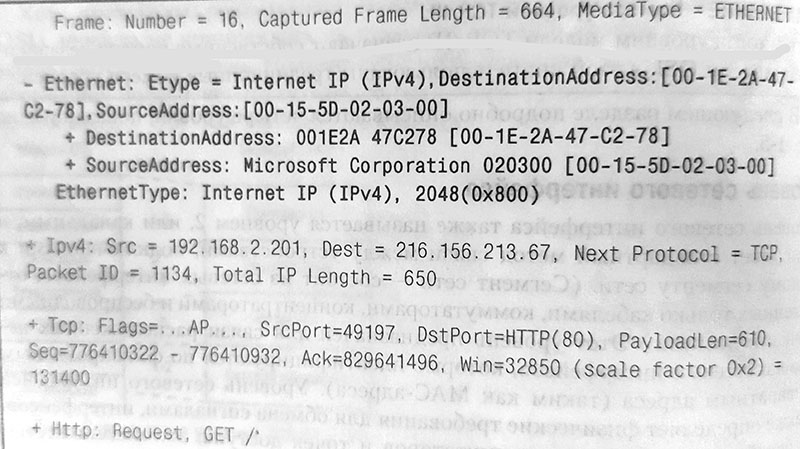

Немного о Ethernet на примере кадра web-страницы

Пакеты Ethernet называют кадрами. Первая строка кадра состоит из слова Frame. Эта строка содержит общую информацию о кадре.

Далее в кадре располагается заголовок — Ethernet.

После заголовка кадра идет заголовок протокола IPv4, TCP и HTTP.

В конце идет заголовок HTTP с запросом GET (GET — один из вариантов запроса к веб-серверу).

Таким образом цель кадра — запрос содержимого веб-страницы которая находится на удаленном сервере.

В полном заголовке Ethernet есть такие значения как DestinationAddress и SourceAddress которые содержат MAC-адреса сетевых интерфейсов.

DestinationAddress показывает MAC шлюза в локальной сети, а не веб-сервера, так как протоколы 2-го уровня «не видят» дальше локальной сети.

Поле EthernetType указывает на следующий протокол более высокого уровня в кадре (IPv4).

Коммутаторы считывают адреса устройств локальной сети и ограничивают распространение сетевого трафика только этими адресами. Поэтому коммутаторы работают на уровне 2.

Уровень Интернета

Уровень интернета называют сетевым уровнем или уровнем 3. Он описывает схему адресации которая позволяет взаимодействовать устройствам в разных сетевых сегментах.

На уровне интернета преимущественно работает протокол IP, работающие на уровне 3 устройства — маршрутизаторы. Маршрутизатор читает адрес назначения пакета, а затем перенаправляет сообщение по соответствующему пути в пункт назначения. Подробнее о маршрутизации вы можете почитать в статье маршрутизация в windows.

Если адрес в пакете относится к локальной сети или является широковещательным адресом в локальной сети, то по умолчанию такой пакет просто отбрасывается. Поэтому говорят, что маршрутизаторы блокируют широковещание.

Стек TCP/IP реализован корпорацией Microsoft ну уровне интернета (3). Изначально на этом уровне использовался только один протокол IPv4, позже появился протокол IPv6.

IPv4

Протокол версии 4 отвечает за адресацию и маршрутизацию пакетов между узлами в десятках сегментах сети. IPv4 использует 32 разрядные адреса. 32 разрядные адреса имеют довольно ограниченное пространство, в связи с этим возникает дефицит адресов.

IPv6

Протокол версии 6 использует 128 разрядные адреса. Поэтому он может определить намного больше адресов. В интернете не все маршрутизаторы поддерживают IPv6. Для поддержки IPv6 в интернете используются туннельные протоколы.

В Windows по умолчанию включены обе версии протоколов.

Транспортный уровень

Транспортный уровень модели TCP/IP представляет метод отправки и получения данных устройствами. Так же он создает отметку о предназначении данных для определенного приложения. В TCP/IP входят два протокола транспортного уровня:

- Протокол TCP. Протокол принимает данные у приложения и обрабатывает их как поток байт.Байты группируются, нумеруются и доставляются на сетевой хост. Получатель подтверждает получение этих данных. Если подтверждение не получено, то отправитель отправляет данные заново.

- Протокол UDP.Этот протокол не предусматривает гарантию и подтверждение доставки данных. Если вам необходимо надежное подключение, то стоит использовать протокол TCP.

Прикладной уровень

Прикладной уровень — это этап связи на котором сетевые сервисы стандартизированы. Многие знают протоколы прикладного уровня: POP3, HTTP, Telnet, FTP и другие. Как правило программы работающие с этими протоколами имеют дружественный, интуитивно-понятный интерфейс.

Изучив этот материал вы изучили основы компьютерных сетей.