Содержание

- Описание

- Замечания о переводе

- Сводка опций

- Определение цели сканирования

- Обнаружение хостов

- Основы сканирования портов

- Различные приемы сканирования портов

- Определение портов и порядка сканирования

- Обнаружение служб и их версий

- Определение ОС

- Скриптовый движок Nmap(NSE — Nmap Scripting Engine)

- Опции управления временем и производительностью

- Обход Брандмауэров/IDS

- Вывод результатов

- Различные опции

- Взаимодействие во время выполнения

- Примеры

- Ошибки

- Автор

- Юридические уведомления

- Unofficial Translation Disclaimer / Отречение неофициального перевода

- Авторское право и лицензия Nmap

- Creative Commons License для этого справочного руководства Nmap

- Доступность исходного кода и общественные вклады

- Отсутствие гарантии

- Несоответствующее использование

- Стороннее программное обеспечение

- Классификация по контролю экспорта Соединенных Штатов

Название

nmap — Утилита для исследования сети и сканер портов

Синтаксис

nmap [

<Тип сканирования>

…] [

<Опции>

] {

<цель сканирования>

}

Описание

![[Примечание]](https://nmap.org/man/ru/images/note.png) |

Примечание |

|---|---|

|

Этот документ описывает версию Nmap 4.22SOC8. Последняя документация |

Nmap («Network Mapper») — это утилита с открытым исходным кодом для исследования сети и

проверки безопасности. Она была разработана для быстрого сканирования больших сетей, хотя прекрасно справляется

и с единичными целями. Nmap использует «сырые» IP пакеты оригинальным способом, чтобы определить какие хосты

доступны в сети, какие службы (название приложения и версию) они предлагают, какие операционные системы (и версии

ОС) они используют, какие типы пакетных фильтров/брандмауэров используются и еще множество других характеристик.

В то время, как Nmap обычно используется для проверки безопасности, многие системные администраторы находят ее

полезной для обычных задач, таких как контролирование структуры сети, управление расписаниями запуска

служб и учет времени работы хоста или службы.

Выходные данные Nmap это список просканированных целей с дополнительной информацией по каждой из них в зависимости

от заданных опций. Ключевой информацией является «таблица важных портов».

Эта таблица содержит номер порта, протокол, имя службы и состояние. Состояние может иметь значение

open (открыт), filtered (фильтруется),

closed (закрыт) или unfiltered (не

фильтруется).

Открыт

означает, что приложение на целевой машине готово для установки соединения/принятия пакетов на этот порт.

Фильтруется

означает, что брандмауэр, сетевой фильтр, или какая-то другая помеха в сети блокирует порт, и Nmap не может установить

открыт этот порт или закрыт.

Закрытые

порты не связаны ни с каким приложением, но могут быть открыты в любой момент. Порты расцениваются как

не фильтрованные, когда они отвечают на запросы Nmap, но Nmap не может определить открыты они или закрыты. Nmap выдает комбинации

открыт|фильтруется

и закрыт|фильтруется, когда не может определить, какое из этих двух

состояний описывает порт. Эта таблица также может предоставлять детали о версии программного обеспечения, если это

было запрошено. Когда осуществляется сканирование по IP протоколу (-sO), Nmap предоставляет

информацию о поддерживаемых протоколах, а не об открытых портах.

В дополнение к таблице важных портов Nmap может предоставлять дальнейшую информацию о целях: преобразованные

DNS имена, предположение об используемой операционной системе, типы устройств и MAC адреса.

Типичное сканирование с использованием Nmap показано в Пример 1. Единственные аргументы, использованные в этом примере — это -A, для определения версии ОС,

сканирования с использованием скриптов и трассировки; -T4 для более быстрого выполнения; затем

два целевых хоста.

Пример 1. Типичный пример сканирования с помощью Nmap

# nmap -A -T4 scanme.nmap.org playground Starting Nmap ( https://nmap.org ) Interesting ports on scanme.nmap.org (64.13.134.52): (The 1663 ports scanned but not shown below are in state: filtered) PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 3.9p1 (protocol 1.99) 53/tcp open domain 70/tcp closed gopher 80/tcp open http Apache httpd 2.0.52 ((Fedora)) 113/tcp closed auth Device type: general purpose Running: Linux 2.4.X|2.5.X|2.6.X OS details: Linux 2.4.7 - 2.6.11, Linux 2.6.0 - 2.6.11 Interesting ports on playground.nmap.org (192.168.0.40): (The 1659 ports scanned but not shown below are in state: closed) PORT STATE SERVICE VERSION 135/tcp open msrpc Microsoft Windows RPC 139/tcp open netbios-ssn 389/tcp open ldap? 445/tcp open microsoft-ds Microsoft Windows XP microsoft-ds 1002/tcp open windows-icfw? 1025/tcp open msrpc Microsoft Windows RPC 1720/tcp open H.323/Q.931 CompTek AquaGateKeeper 5800/tcp open vnc-http RealVNC 4.0 (Resolution 400x250; VNC port: 5900) 5900/tcp open vnc VNC (protocol 3.8) MAC Address: 00:A0:CC:63:85:4B (Lite-on Communications) Device type: general purpose Running: Microsoft Windows NT/2K/XP OS details: Microsoft Windows XP Pro RC1+ through final release Service Info: OSs: Windows, Windows XP Nmap finished: 2 IP addresses (2 hosts up) scanned in 88.392 seconds

Самую новую версию Nmap можно скачать с https://nmap.org. Самая новая версия страницы справки Nmap

(man page) расположена по адресу https://nmap.org/book/man.html.

| nmap(1) | [FIXME: manual] | nmap(1) |

НАЗВАНИЕ

nmap — Утилита

для

исследования

сети и

сканер

портов

СИНТАКСИС

nmap

[Тип сканирования…]

[Опции]

{цель сканирования}

ОПИСАНИЕ

Nmap («Network Mapper») — это

утилита с

открытым

исходным

кодом для

исследования

сети и

проверки

безопасности.

Она была

разработана

для

быстрого

сканирования

больших

сетей, хотя

прекрасно

справляется

и с

единичными

целями. Nmap

использует

«сырые» IP

пакеты

оригинальным

способом,

чтобы

определить

какие

хосты

доступны в

сети, какие

службы

(название

приложения

и версию)

они

предлагают,

какие

операционные

системы (и

версии ОС)

они

используют,

какие типы

пакетных

фильтров/брандмауэров

используются

и еще

множество

других

характеристик.

В то время,

как Nmap

обычно

используется

для

проверки

безопасности,

многие

системные

администраторы

находят ее

полезной

для

обычных

задач,

таких как

контролирование

структуры

сети,

управление

расписаниями

запуска

служб и

учет

времени

работы

хоста или

службы.

Выходные

данные Nmap

это список

просканированных

целей с

дополнительной

информацией

по каждой

из них в

зависимости

от

заданных

опций.

Ключевой

информацией

является

«таблица

важных

портов».

Эта

таблица

содержит

номер

порта,

протокол,

имя службы

и

состояние.

Состояние

может

иметь

значение open

(открыт), filtered

(фильтруется),

closed (закрыт)

или unfiltered (не

фильтруется).

Открыт

означает,

что

приложение

на целевой

машине

готово для

установки

соединения/принятия

пакетов на

этот порт.

Фильтруется

означает,

что

брандмауэр,

сетевой

фильтр, или

какая-то

другая

помеха в

сети

блокирует

порт, и Nmap не

может

установить

открыт

этот порт

или закрыт.

Закрытые

порты не

связаны ни

с каким

приложением,

но могут

быть

открыты в

любой

момент.

Порты

расцениваются

как не

фильтрованные,

когда они

отвечают

на запросы

Nmap, но Nmap не

может

определить

открыты

они или

закрыты. Nmap

выдает

комбинации

открыт|фильтруется

и

закрыт|фильтруется,

когда не

может

определить,

какое из

этих двух

состояний

описывает

порт. Эта

таблица

также

может

предоставлять

детали о

версии

программного

обеспечения,

если это

было

запрошено.

Когда

осуществляется

сканирование

по IP

протоколу

(-sO), Nmap

предоставляет

информацию

о

поддерживаемых

протоколах,

а не об

открытых

портах.

В

дополнение

к таблице

важных

портов Nmap

может

предоставлять

дальнейшую

информацию

о целях:

преобразованные

DNS имена,

предположение

об

используемой

операционной

системе,

типы

устройств

и MAC адреса.

Типичное

сканирование

с

использованием

Nmap показано

в Пример 1.

Единственные

аргументы,

использованные

в этом

примере —

это -A, для

определения

версии ОС,

сканирования

с

использованием

скриптов и

трассировки;

-T4 для более

быстрого

выполнения;

затем два

целевых

хоста.

Пример 1.

Типичный

пример

сканирования

с помощью

Nmap

# nmap -A -T4 scanme.nmap.org playground Starting Nmap ( https://nmap.org ) Interesting ports on scanme.nmap.org (64.13.134.52): (The 1663 ports scanned but not shown below are in state: filtered) PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 3.9p1 (protocol 1.99) 53/tcp open domain 70/tcp closed gopher 80/tcp open http Apache httpd 2.0.52 ((Fedora)) 113/tcp closed auth Device type: general purpose Running: Linux 2.4.X|2.5.X|2.6.X OS details: Linux 2.4.7 - 2.6.11, Linux 2.6.0 - 2.6.11 Interesting ports on playground.nmap.org (192.168.0.40): (The 1659 ports scanned but not shown below are in state: closed) PORT STATE SERVICE VERSION 135/tcp open msrpc Microsoft Windows RPC 139/tcp open netbios-ssn 389/tcp open ldap? 445/tcp open microsoft-ds Microsoft Windows XP microsoft-ds 1002/tcp open windows-icfw? 1025/tcp open msrpc Microsoft Windows RPC 1720/tcp open H.323/Q.931 CompTek AquaGateKeeper 5800/tcp open vnc-http RealVNC 4.0 (Resolution 400x250; VNC port: 5900) 5900/tcp open vnc VNC (protocol 3.8) MAC Address: 00:A0:CC:63:85:4B (Lite-on Communications) Device type: general purpose Running: Microsoft Windows NT/2K/XP OS details: Microsoft Windows XP Pro RC1+ through final release Service Info: OSs: Windows, Windows XP Nmap finished: 2 IP addresses (2 hosts up) scanned in 88.392 seconds

Самую

новую

версию Nmap

можно

скачать с

https://nmap.org. Самая

новая

версия

страницы

справки Nmap (man page)

расположена

по адресу

https://nmap.org/book/man.html.

ЗАМЕЧАНИЯ

О ПЕРЕВОДЕ

Гуз

Александр

(Guz Alexander) <kalimatas@gmail.com>

Этот

русский

вариант

Справочного

Руководства

Nmap является

переводом

версии 6184

оригинальной

английской

версии[1].

Хотя я

надеюсь,

что данный

перевод

сделает Nmap

более

доступным

для

русскоязычных

пользователей,

я не могу

гарантировать,

что он

является

полным или

является

переводом

последней

официальной

английской

версии. Эту

работу

можно

модифицировать

и(или)

распространять

на основе

лицензии Creative

Commons Attribution License[2].

Марк

Бруцкий (Mark Brutsky)

<hackcat.dev@gmail.com>

Этот

русский

вариант

Справочного

Руководства

Nmap является

переводом

версии 6184

оригинальной

английской

версии[1].

Хотя я

надеюсь,

что данный

перевод

сделает Nmap

более

доступным

для

русскоязычных

пользователей,

я не могу

гарантировать,

что он

является

полным или

является

переводом

последней

официальной

английской

версии. Эту

работу

можно

модифицировать

и(или)

распространять

на основе

лицензии Creative

Commons Attribution License[2].

СВОДКА

ОПЦИЙ

Эта

сводка

опций

выводится

на экран,

когда Nmap

запускается

без

каких-либо

опций;

последняя

версия

всегда

доступна

здесь

https://nmap.org/data/nmap.usage.txt. Эта

сводка

помогает

людям

запомнить

наиболее

употребляемые

опции, но

она не

может быть

заменой

документации,

предоставленной

в данном

руководстве.

Некоторые

опции не

включены в

этот

список.

Nmap 4.76 ( https://nmap.org )

Использование: nmap [Тип(ы) Сканирования] [Опции] {цель сканирования}

ОПРЕДЕЛЕНИЕ ЦЕЛИ СКАНИРОВАНИЯ:

Можно использовать сетевые имена, IP адреса, сети и т.д.

Пример: scanme.nmap.org, microsoft.com/24, 192.168.0.1; 10.0.0-255.1-254

-iL <имя_входного_файла>: Использовать список хостов/сетей из файла

-iR <количество_хостов>: Выбрать произвольные цели

--exclude <хост1[,хост2][,хост3],...>: Исключить хосты/сети

--excludefile <имя_файла>: Исключить из сканирования список хостов/сетей, находящийся в файле

ОБНАРУЖЕНИЕ ХОСТОВ:

-sL: Сканирование с целью составления списка - просто составить список целей для сканирования

-sP: Пинг сканирование - просто определить, работает ли хост

-PN: Расценивать все хосты как работающие - пропустить обнаружение хостов

-PS/PA/PU [список_портов]: TCP SYN/ACK или UDP пингование заданных хостов

-PE/PP/PM: Пингование с использованием ICMP-эхо запросов, запросов временной метки и сетевой маски

-PO [список_протоколов]: Пингование с использованием IP протокола

-n/-R: Никогда не производить DNS разрешение/Всегда производить разрешение [по умолчанию: иногда]

--dns-servers <сервер1[,сервер2],...>: Задать собственные DNS сервера для разрешения доменных имён

--system-dns: Использовать системный DNS-преобразователь

РАЗЛИЧНЫЕ ПРИЕМЫ СКАНИРОВАНИЯ:

-sS/sT/sA/sW/sM: TCP SYN/с использованием системного вызова Connect()/ACK/Window/Maimon сканирования

-sU: UDP сканирование

-sN/sF/sX: TCP Null, FIN и Xmas сканирования

--scanflags <флаги>: Задать собственные TCP флаги

-sI <зомби_хост[:порт]>: "Ленивое" (Idle) сканирование

-sO: Сканирование IP протокола

-b <FTP_хост>: FTP bounce сканирование

--traceroute: Трассировка пути к хосту

--reason: Выводить причину, почему Nmap установил порт в определенном состоянии

ОПРЕДЕЛЕНИЕ ПОРТОВ И ПОРЯДКА СКАНИРОВАНИЯ:

-p <диапазон_портов>: Сканирование только определенных портов

Пример: -p22; -p1-65535; -p U:53,111,137,T:21-25,80,139,8080

-F: Быстрое сканирование - Сканирование ограниченного количества портов

-r: Сканировать порты последовательно - не использовать случайный порядок портов

--top-ports <количество_портов>: Сканировать <количество_портов> наиболее распространенных портов

--port-ratio <рейтинг>: Сканировать порты с рейтингом большим, чем <рейтинг>

ОПРЕДЕЛЕНИЕ СЛУЖБ И ИХ ВЕРСИЙ:

-sV: Исследовать открытые порты для определения информации о службе/версии

--version-intensity <уровень>: Устанавливать от 0 (легкое) до 9 (пробовать все запросы)

--version-light: Ограничиться наиболее легкими запросами (интенсивность 2)

--version-all: Использовать каждый единичный запрос (интенсивность 9)

--version-trace: Выводить подробную информацию о процессе сканирования (для отладки)

СКАНИРОВАНИЕ С ИПОЛЬЗОВАНИЕМ СКРИПТОВ:

-sC: эквивалентно опции --script=default

--script=<Lua скрипты>: <Lua скрипты> - это разделенный запятыми список директорий, файлов скриптов или

категорий скриптов

--script-args=<имя1=значение1,[имя2=значение2,...]>: Передача аргументов скриптам

--script-trace: Выводить все полученные и отправленные данные

--script-updatedb: Обновить базу данных скриптов

ОПРЕДЕЛЕНИЕ ОС:

-O: Активировать функцию определения ОС

--osscan-limit: Использовать функцию определения ОС только для "перспективных" хостов

--osscan-guess: Угадать результаты определения ОС

ОПЦИИ УПРАВЛЕНИЯ ВРЕМЕНЕМ И ПРОИЗВОДИТЕЛЬНОСТЬЮ:

Опции, принимающие аргумент <время>, задаются в миллисекундах, пока вы не добавите 's' (секунды), 'm' (минуты),

или 'h' (часы) к значению (напр. 30m).

-T[0-5]: Установить шаблон настроек управления временем (больше - быстрее)

--min-hostgroup/max-hostgroup <кол_хостов>: Установить размер групп для параллельного сканирования

--min-parallelism/max-parallelism <количество_запросов>: Регулирует распараллеливание запросов

--min-rtt-timeout/max-rtt-timeout/initial-rtt-timeout <время>: Регулирует время ожидания ответа на запрос

--max-retries <количество_попыток>: Задает максимальное количество повторных передач запроса

--host-timeout <время>: Прекращает сканирование медленных целей

--scan-delay/--max-scan-delay <время>: Регулирует задержку между запросами

--min-rate <число>: Посылать запросы с интенсивностью не меньше чем <число> в секунду

--max-rate <число>: Посылать запросы с интенсивностью не больше чем <число> в секунду

ОБХОД БРАНДМАУЭРОВ/IDS:

-f; --mtu <значение>: Фрагментировать пакеты (опционально с заданным значениме MTU)

-D <фикт_хост1,фикт_хост2[,ME],...>: Маскировка сканирования с помощью фиктивных хостов

-S <IP_адрес>: Изменить исходный адрес

-e <интерфейс>: Использовать конкретный интерфейс

-g/--source-port <номер_порта>: Использовать заданный номер порта

--data-length <число>: Добавить произвольные данные к посылаемым пакетам

--ip-options <опции>: Посылать пакет с заданным ip опциями

--ttl <значение>: Установить IP поле time-to-live (время жизни)

--spoof-mac <MAC_адрес/префикс/название производителя>: Задать собственный MAC адрес

--badsum: Посылать пакеты с фиктивными TCP/UDP контрольными суммами

ВЫВОД РЕЗУЛЬТАТОВ:

-oN/-oX/-oS/-oG <файл>: Выводить результаты нормального, XML, s|<rIpt kIddi3,

и Grepable формата вывода, соответственно, в заданный файл

-oA <базовове_имя_файла>: Использовать сразу три основных формата вывода

-v: Увеличить уровень вербальности (задать дважды или более для увеличения эффекта)

-d[уровень]: Увеличить или установить уровень отладки (до 9)

--open: Показывать только открытые (или возможно открытые) порты

--packet-trace: Отслеживание принятых и переданных пакетов

--iflist: Вывести список интерфейсов и роутеров (для отладки)

--log-errors: Записывать ошибки/предупреждения в выходной файл нормального режима

--append-output: Добавлять выходные данные в конец, а не перезаписывать выходные файлы

--resume <имя_файла>: Продолжить прерванное сканирование

--stylesheet <путь/URL>: Устанавливает XSL таблицу стилей для преобразования XML вывода в HTML

--webxml: Загружает таблицу стилей с Nmap.Org

--no-stylesheet: Убрать объявление XSL таблицы стилей из XML

РАЗЛИЧНЫЕ ОПЦИИ:

-6: Включить IPv6 сканирование

-A: Активировать функции определения ОС и версии, сканирование с использованием скриптов и трассировку

--datadir <имя_директории>: Определяет место расположения файлов Nmap

--send-eth/--send-ip: Использовать сырой уровень Ethernet/IP

--privileged: Подразумевать, что у пользователя есть все привилегии

--unprivileged: Подразумевать, что у пользователя нет привилегий для использования сырых сокетов

-V: Вывести номер версии

-h: Вывести эту страницу помощи

ПРИМЕРЫ:

nmap -v -A scanme.nmap.org

nmap -v -sP 192.168.0.0/16 10.0.0.0/8

nmap -v -iR 10000 -PN -p 80

ДЛЯ СПРАВКИ ПО ДРУГИМ ОПЦИЯМ, ОПИСАНИЙ И ПРИМЕРОВ СМОТРИТЕ MAN СТРАНИЦУ

ОПРЕДЕЛЕНИЕ

ЦЕЛИ

СКАНИРОВАНИЯ

В

командной

строке Nmap

все, что не

является

опцией (или

аргументом

опции),

рассматривается

как цель

сканирования.

В

простейшем

случае для

сканирования

используется

IP адрес или

сетевое

имя

целевой

машины.

Иногда

необходимо

просканировать

целую сеть.

Для этого Nmap

поддерживает

CIDR

адресацию.

Вы можете

добавить

/кол-во бит

к IP адресу

или

сетевому

имени и Nmap

просканирует

каждый IP

адрес, для

которого

первые

кол-во бит

такие же

как и у

заданного

хоста.

Например,

192.168.10.0/24

просканирует

256 хостов

между 192.168.10.0

(бинарное: 11000000

10101000 00001010 00000000) и 192.168.10.255

(бинарное: 11000000

10101000 00001010 11111111)

включительно.

192.168.10.40/24 сделает

абсолютно

то же самое.

Зная, что IP

адрес scanme.nmap.org 64.13.134.52,

при записи

типа scanme.nmap.org/16

будет

произведено

сканирование

65,536 IP адресов

между 64.13.0.0 и 64.13.255.255.

Наименьшее

допустимое

значение /0,

при

котором

будет

просканирован

весь

Интернет.

Наибольшее

значение /32,

при

котором

будет

просканирован

только

заданный

хост или IP

адрес, т.к.

все

адресные

биты

заблокированы.

CIDR нотация

коротка,

однако не

всегда

достаточно

гибка.

Например,

вы хотите

просканировать

192.168.0.0/16, но

пропустить

все

IP-адреса,

оканчивающиеся

на .0 или .255, т.к.

обычно это

широковещательные

адреса. Nmap

может

осуществить

такое

сканирование

путем

задания

диапазонов

в октетах.

Вместо

определния

обычного IP

адреса, вы

можете

определить

для

каждого

октета

либо

разделенный

запятыми

список

чисел, либо

диапазон.

Например,

192.168.0-255.1-254

пропустит

все адреса

в

диапазоне

оканчивающиеся

на .0 и .255.

Диапазоны

не

обязательно

задавать

только в

последних

октетах:

при записи

0-255.0-255.13.37 будет

произведено

сканирование

всех

адресов в

Интернете

оканчивающихся

на 13.37. Такой

тип

сканирования

может быть

полезен

для

исселедования

просторов

Интернета.

IPv6 адреса

могут быть

определны

только в

форме,

полностью

соответствующей

правильной

форме

записи IPv6

адресов. CIDR и

использование

диапазонов

в октетах

не

применимо

к IPv6 адресам,

т.к. они

редко

используются.

Вы можете

передавать

в

командной

строке Nmap

различные

варианты

определения

целей, не

обязательно

одного

типа.

Команда nmap

scanme.nmap.org 192.168.0.0/16 10.0.0,1,3-7.0-255

сделает то,

что вы

ожидаете.

Цели

сканирования

обычно

задаются в

командной

строке, и

существуют

различные

опции

контроля

выбора

целей:

-iL

имя_файла

(Ввод из

списка)

Считывает

цели из

имя_файла.

Хотя

передача

большого

списка

хостов для

сканирования

является

обычным

явлением,

это не

удобно.

Например,

ваш DHCP сервер

передают

вам список

из 10,000

используемых

им на

данный

момент

адресов, и

вы хотите

его

просканировать.

Или,

возможно,

вы хотите

просканировать

все IP адреса,

кроме

переданных

им, чтобы

выявить

несанкционированное

использование

статических

IP адресов.

Просто

сгенерируйте

список

хостов для

сканирования

и

передайте

имя файла в

Nmap как

аргумент

для опции-iL.

Записи в

файле

могут

находиться

в любой

приемлимой

для Nmap форме (IP

адреса,

сетевые

имена, CIDR, IPv6, или

диапазоны

в октетах).

Каждая

запись

должна

быть

отделена

пробелом

или

несколькими,

символами

табуляции

либо

символами

перехода

на новую

строку. Вы

можете

передать в

качестве

аргумента

дефис(-) как

имя файла,

если

хотите,

чтобы Nmap

считывал

список

хостов из

стандартного

ввода, а не

из файла.

-iR кол-во

хостов

(Выбирает

произвольные

цели)

Для

сканирования

в пределах

всего

Интернета

или

каких-либо

исследований,

вам,

возможно,

понадобится

выбрать

цели

произвольно.

Аргумент

кол-во

хостов

определяет

сколько

необходимо

сгенерировать

IP адресов.

Неподходящие

IP адреса,

такие как

частные,

широковещательные

или

нелокализованные

диапазоны

адресов

автоматически

пропускаются.

Аргумент 0

может быть

передан

для

бесконечного

сканирования.

Имейте в

виду, что

некоторым

системным

администраторам

может не

понравиться

неразрешенное

сканирование

их сетей и

они могут

пожаловаться.

Используйте

эту опцию

на свой

страх и

риск! Если в

дождливый

денек вам

будет

скучно,

попробуйте

команду nmap -sS -PS80 -iR

0 -p 80

для

сканирования

произвольных

веб-серверов.

—exclude

хост1[,хост2[,…]]

(Исключить

хосты/сети)

Определяет

разделенный

запятыми

список

целей,

которые

необходимо

исключить

из

сканирования,

даже если

они

являются

частью

заданного

вами

диапазона

сканирования.

Передаваемый

список

использует

стандартный

синтаксис Nmap,

поэтому

может

содержать

сетевые

имена, CIDR

адресацию,

диапазоны

в октетах и

т.д. Эта

опция

может быть

полезна,

если сеть,

которую вы

хотите

просканировать,

содержит

сервера

или

системы,

негативно

реагирующие

на

сканирование

портов, или

подсети,

администрируемые

другими

людьми.

—excludefile

имя_файла

(Исключить

список из

файла)

Эта

опция

делает то

же самое,

что и —exclude, за

исключением

того, что

цели для

исключения

находятся

в

разделенном

пробелами,

символами

табуляции

или

символами

перехода

на новую

строку

файле, а не

в

командной

строке.

ОБНАРУЖЕНИЕ

ХОСТОВ

Одна из

первейших

задач при

исследовании

любой сети

это

сократить

(иногда

довольно

большой)

набор IP

диапазонов

до списка

активных

или

интересных

хостов.

Сканирование

каждого

порта

каждого IP

адреса

медленно и

необязательно.

Конечно же

то, что

делает

хост

интересным

для

исселедования

во многом

определяется

целями

сканирования.

Сетевые

администраторы

возможно

будут

заинтересованы

только в

хостах, на

которых

запущена

определенная

служба, в то

время как

тем, кого

интересует

безопасность,

будут

интересны

все

устройства

с IP

адресами.

Задачи

администраторов

по

обнаружению

работающих

хостов в

сети могут

быть

удовлетворены

обычным ICMP

пингом,

людям же,

которые

тестируют

способность

сети

противостоять

атакам из

вне,

необходимо

использовать

разнообразные

наборы

запросов с

целью

обхода

брандмауэра.

Посколько

задачи,

требующие

обнаружения

хостов

столь

различны, Nmap

предоставляет

большое

разнообразие

опций для

различных

методов.

Задачу

обнаружения

хостов

иногда

называют

пинг

сканированием

(ping scan), однако

она

намного

превосходит

использование

обычных ICMP

запросов

ассоциирующихся

с

вездесущими

ping

утилитами.

Пользователи

могут

полностью

пропустить

шаг пинг

сканирования

с помощью

опции

сканирования

с целью

составления

списка (-sL)

или просто

отключив

его (-PN), или

сканировать

сеть с

помощью

произвольных

комбинаций

мультипортовых

TCP SYN/ACK, UDP и ICMP

запросов.

Целью всех

этих

запросов

является

получение

ответов,

указывающих,

что IP адрес

в

настоящее

время

активен

(используется

хостом или

сетевым

устройством).

В

большинстве

сетей лишь

небольшой

процент IP

адресов

активен

постоянно.

Это

особенно

характерно

для

адресных

пространств

вида 10.0.0.0/8.

Такие сети

имеют 16 млн. IP

адресов, но

я видел, как

они

используются

компаниями,

в которых

не более

тысячи

машин.

Функция

обнаружения

хостов

может

найти эти

машины в

этом

необъятном

море IP

адресов.

Если не

задано

никаких

опций

обнаружения

хостов, то Nmap

посылает TCP ACK

пакет на

порт 80 и

запрос на ICMP

эхо ответ

кажодй

целевой

машине.

Исключение

составляет

ARP

сканировании

всех целей

в сети. Для

непривилегированных

пользователей

Unix оболочки,

вместо ACK

пакета

посылается

SYN используя

системный

вызов connect

Эти

умолчания

равнозначны

опциям -PA -PE.

Такое

сканирование

достаточно

для

локальных

сетей, но

для

исследования

безопасности

необходимо

использовать

более

сложные

наборы

запросов.

Опции -P*

(определяющие

тип пинг

сканирования)

могут

комбинироваться.

Вы можете

увеличить

шансы

обхода

строго

брандмауэра

посылая

множество

запросов

различных

типов,

используя

различные TCP

порты/флаги

и ICMP коды.

Также

имейте в

виду, что

даже если

вы

определите

различные

-P* опции, по

умолчанию

применительно

к целям

локальной

сети будет

производиться

и ARP

сканирование

(-PR), т.к. оно

почти

всегда

быстрее и

более

эффективно.

По

умолчанию

после

обнаружения

хостов Nmap

начинает

сканирование

портов

каждой

активной

машины. Так

будет, даже

если вы

укажите на

использование

нестандартных

методов

обнаружения

хостов,

например, с

использованием

UDP запросов

(-PU).

Прочтите

об опции -sP,

чтобы

узнать, как

выполнить

только

обнаружение

хостов, или

используйте

опцию -PN,

чтобы

пропустить

обнаружение

хостов и

осуществить

сканирование

портов

всех

целевых

машин. С

помощью

следующих

опций

можно

настраивать

функцию

обнаружения

хостов:

-sL

(Сканирование

с целью

составления

списка)

Это тип

сканирования

является

«упрощенной»

версией

функции

обнаружения

хостов, при

помощи

которого

просто

будет

создан

список

хостов

заданной

сети без

посылки

каких-либо

пакетов

целевым

машинам. По

умолчанию Nmap

все же

будет

осуществлять

обратное

разрешение

DNS с целью

узнавания

имен

хостов.

Часто

бывает

удивительно,

как много

полезной

информации

могут

содержать

обычные

имена

хостов.

Например, fw.chi

это имя

брандмауэра

одной

Чикагской

компании.

В конце Nmap

также

сообщает

общее

количество

IP адресов.

Этот тип

сканирования

также

является

хорошим

способом

проверить,

что вы

действительно

знаете IP

адреса

необходимых

вам целей.

Если имена

хостов

содержат

неизвестные

вам

доменные

имена, то

стоит

провести

дальнейшее

исследование,

чтобы

избежать

сканирования

сети не той

компании,

которая

вам нужна.

Т.к. целью

является

просто

составление

списка

целевых

хостов, то

опции с

большим

уровнем

функциональности,

такие как

сканирование

портов,

определение

ОС или пинг

сканирование

не могут

сочетаться

с

рассматриваемой

опцией.

Если вы

хотите

отключить

пинг

сканирование,

но хотите

использовать

опции с

таким

высоким

уровнем

функциональности,

то

почитайте

об опции -PN.

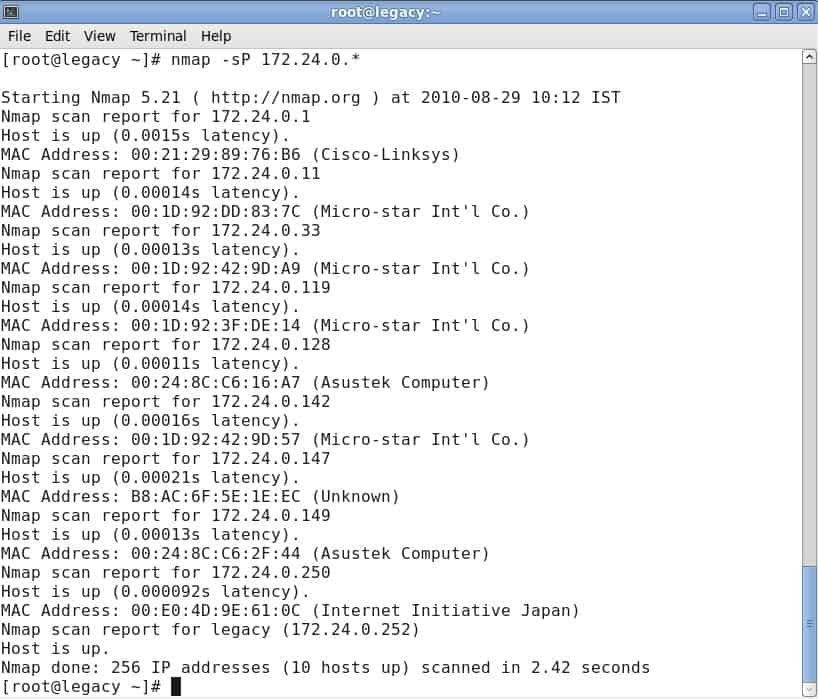

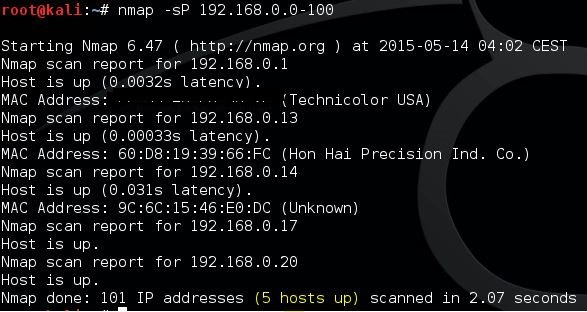

-sP (Пинг

сканирование)

Эта

опция

указывает Nmap

произвести

пинг

сканирование

(определение

хостов), а

затем

вывести

список

доступных

хостов, т.е.

тех,

которые

ответили

на запросы.

Определение

маршрутов

и NSE скрипты

также

используются,

если

необходимо,

однако

дальнейшее

тестирование

(как

сканирование

портов или

определение

ОС) не

производится.

По

умолчанию

эта опция

считается

как бы на

один шаг

более

тщательной,

чем

сканирование

с целью

составления

простого

списка

хостов, и

может быть

использована

в этих же

целях. Она

позволяет

произвести

исследование

целевой

сети без

привлечения

внимания.

Знание,

какие

хосты в

сети в

данный

момент

работают,

для

атакующих

ценне, чем

просто

список IP

адресов и

сетевых

имен,

предоставляемых

опцией -sL.

Эта опция

также

полезна

системным

администраторам.

Она может

быть

использована

для

подсчета

количества

работающих

в сети

машин или

мониторинга

доступности

сервера.

Это часто

называют

«пинг

чисткой» (ping sweep)

и

результаты,

предоставляемые

этой

опцией,

заслуживают

больше

доверия,

чем

обычное

пингование

широковещательных

адресов, т.к.

большинство

хостов не

отвечают

на

подобные

запросы.

По

умолчанию

опцией -sP

посылаются

запрос на ICMP

это ответ и

TCP ACK пакет на

порт 80.

Когда

используется

непривилегированным

пользователем,

посылается

только SYN

пакет

(используя

системные

вызов connect) на

порт 80

целевой

машины.

Когда

привилегированный

пользователь

производит

сканирование

целей

локальной

сети, то

используются

ARP запросы

до тех пор,

пока не

будет

задано —send-ip.

Для

большей

гибкости

опция -sP

может быть

скомбинирована

с любой из

опций -P* (за

исключением

-PN). Если

используется

какой-либо

из этих

типов

запросов и

опции для

задания

номеров

портов, то

запросы по

умолчанию

(ACK и это

ответы)

опускаются.

Когда

между

машиной с Nmap

и целевой

сетью

расположен

строгий

брандмауэр,

то

рекомедуется

использование

таких

расширенных

методов

сканирования.

Иначе

некоторые

из хостов

могут быть

не

определены,

т.к.

брандмауэр

заблокировал

запрос или

ответ.

-PN (Не

использовать

пинг

сканирование)

Указывает

Nmap полностью

пропустить

этап

обнаружения

хостов.

Обычно, Nmap

использует

этот этап

для

обнаружения

активных

машин, к

которым

можно

применить

более

углубленное

сканирование.

По

умолчанию Nmap

производит

углубленное

сканирование,

такое как

сканирование

портов,

определение

версии или

определение

ОС только

обнаруженных

работающих

хостов.

После

отключения

этапа

обнаружения

хостов

опцией -PN, Nmap

будет

производить

сканирование

каждого

заданого

целевого IP

адреса. Так

что, если

для

сканирования

будет

определена

сеть с

адресным

пространством

класса B (/16), то

будет

произведено

сканирование

всех 65,536 IP

адресов. Т.к.

этап

обнаружения

хостов и

составления

списка

целей

сканирования

пропущен,

то Nmap будет

исполнять

запрошенные

функции,

как если бы

каждый IP

адрес был

активен.

Для машин

локальной

сети будет

произведено

ARP

сканирование

(пока не

зададите

—send-ip), т.к. Nmap

необходимы

MAC адреса для

дальнейшего

сканирования

целевых

хостов.

Раньше эта

опция

задавалась

флагом P0

(используется

нуль), но

была

переименова,

чтобы

избежать

путаницы с

пингованием

с

использованием

IP протокола

PO

(используется

буква O).

-PS

список_портов

(TCP SYN

пингование)

Эта

опция

посылает

пустой TCP

пакет с

установленным

SYN флагом.

Порт по

умолчанию — 80

(можно

задать во

время

компилирования

изменяя

DEFAULT_TCP_PROBE_PORT_SPEC

в nmap.h).

Альтернативные

порты

задаются в

качестве

параметров.

Синтаксис

такой же

как и для

опции -p за

исключением

того, что

спецификаторы

типа T:

недопустимы.

Примеры: -PS22

и -PS22-25,80,113,1050,35000.

Имейте в

виду, что

между

списком

портов и -PS

не должно

быть

пробела.

Если

заданы

несколько

запросов,

то они

будут

посланы

параллельно.

Установленные

флаг SYN

указывает

удаленной

системе,

что вы

пытаетесь

установить

соединение.

Если порт

назначения

закрыт, то в

ответ

посылается

RST (сброс)

пакет. Если

порт

открыт, то

удаленная

система

предпримет

второй шаг

в 3-ех

этапной

последовательности

установки TCP

соединения

путем

ответа

SYN/ACK TCP

пакетом.

Система, на

которой

работает Nmap,

сбрасывает

почти

установленное

соединение

отвечая RST

пакетом

вместо ACK,

что

привело бы

к

установке

полного

соединения.

RST пакет

посылается

ядром

системы, на

которой

работает Nmap,

в ответ на

непредвиденный

SYN/ACK пакет, а не

самой Nmap.

Nmap не важно

открыт

порт или

закрыт.

Ответы

пакетами RST

или SYN/ACK

описанными

выше,

указывают

Nmap на то, что

хост

доступен и

может

отвечать

на

запросы.

На Unix

машинах,

только

пользователь

с правами root,

как

правило,

может

посылать и

принимать

сырые TCP

пакеты. Для

непривилегированного

пользователя

для

каждого

целевого

порта

инициируется

системный

вызов connect.

Поэтому

при

попытке

установить

соединение

на целевой

хост

посылается

SYN пакет.

Если на

вызов connect

приходит

быстрый

ответ или

отказ типа

ECONNREFUSED, значит TCP

стек

получил SYN/ACK

или RST пакет,

и хост

помечается

как

доступный.

Если

соединение

не

устанавливается

по причине

истечения

времени (timeout),

то хост

помечается

как не

работающий.

Этот

механизм

также

используется

для

соединений

с

использованием

протокола

IPv6, т.к.

построение

сырых

пакетов IPv6

еще не

реализовано

в Nmap.

-PA

список_портов

(TCP ACK

пингование)

Этот тип

пингования

очень

похож на

описанный

выше.

Разница

состоит в

том, как вы

могли

догадаться,

что вместо

установки SYN

флага

устанавливается

TCP ACK флаг.

Такой ACK

пакет

имеет

своей

целью

распознавание

данных во

время

установленного

TCP

соединения,

но такого

соединения

не

существует,

поэтому

удаленные

хосты

всегда

будут

отвечат на

такой

запрос RST

пакетом,

тем самым

выдавая

свое

существование.

Опция -PA

использует

тот же порт

по

умолчанию,

что и SYN

запросы (80), и

так же

может

принимать

в качестве

параметра

список

портов в

том же

формате.

Если эту

опцию

пытается

использовать

непривилегированный

пользователь

или задана

цель в

формате IPv6,

то

используется

механизм с

использованием

вызова connect

описанный

выше. Этот

механизм

несовершенен,

т.к. при

использовании

вызова connect

вместо ACK

пакета

посылается

SYN.

Причина,

по которой

Nmap

предоставляет

оба типа

пингования

(SYN и ACK), состоит

в

повышении

шансов

обхода

брандмауэров.

Многие

администраторы

конфигурируют

роутеры

или другие

простые

брандмауэры

на

блокировку

входящих SYN

пакетов за

исключением

тех, что

предназначены

для

публичных

служб,

таких как

веб сайт

или

почтовый

сервер. Тем

самым

предотвращаются

все

остальные

соединения,

и в то же

время

пользователи

могут

беспрепятственно

выходить в

Интернет.

Такой

подход не

требует

много

ресурсов

от

брандмауэров/роутеров

и широко

поддерживается

различными

аппаратными

и

программными

фильтрами.

для

реализации

такого

подхода

имеет

опцию —syn.

Когда

брандмауэр

использует

такие

правила, то

запросы с

установленным

флагом SYN (-PS),

посланные

на

закрытые

порты, с

большой

вероятностью

будут

заблокированы.

В таких

случаях

более

выгодно

использовать

запросы с

флагом ACK, т.к.

они не

попадают

под эти

правила.

Другим

популярным

типом

сетевого

экрана

является

брандмауэр

блокирующий

все

непредвиденные

пакеты.

Изначально

эта

функция

поддерживалась

только в

наиболее

продвинутых

брандмауэрах,

хотя с

годами она

становится

все

популярнее.

Использующийся

в Linux сетевой

экран Netfilter/iptables

реализует

этот

механизм с

помощью

опции —state,

которая

категоризирует

пакеты в

зависимости

от

состояния

соединения.

Против

таких

систем

лучше

использовать

пакеты SYN, т.к.

непредвиденные

пакеты ACK с

большой

вероятностью

будут

распознаны

как

фиктивные

и

заблокированы.

Решение

такого

затруднительного

положение

состоит в

том, чтобы

посылать и

SYN и ACK запросы

путем

задания

опций -PS и -PA.

-PU

список_портов

(UDP

пингование)

Еще

одной

функцией

используемой

для

обнаружения

хостов

является UDP

пингование,

которая

посылает

пустой

(пока не

задана

опция —data-length) UDP

пакет на

данные

порты.

Список

портов

задается в

том же

формает,

что и для

описанных

выше опций

-PS и -PA. Если

порты не

заданы, то

по

умолчанию

используется

31338. Порт по

умолчанию

может быть

задан во

время

компиляции

путем

изменения

DEFAULT_UDP_PROBE_PORT_SPEC в nmap.h.

По

умолчанию

выбран не

распростаненный

порт, т.к.

отправка

запросов

на

открытые

порты

нежелательна

для этого

типа

сканирования.

Целью

запроса UDP

является

получение

в ответ ICMP

пакета с

ошибкой

«порт

недостижим».

Это

указывает

Nmap на то, что

машина

работает и

доступна.

Другие

типы ICMP

ошибок,

такие как

хост/сеть

недоступна

или

превышение

TTL указывают

на то, что

машина

выключена

или

недоступна.

Отсутствие

ответа

интерпретируется

этим же

путем. Если

такой

запрос

посылается

на

открытый

порт, то

большинство

служб

просто

игнорируют

пустой

пакет и не

посылают

никакого

ответа.

Поэтому

портом по

умолчанию

является 31338,

т.к. он вряд

ли будет

использоваться

какой-либо

службой.

Лишь

некоторые

службы,

такие как Character

Generator (chargen) protocol,

ответят на

пустой UDP

пакет, и это

также

укажет Nmap на

то, что

машина

доступна.

Основным

преимуществом

такого

типа

сканирования

является

то, что он

позволяет

обходить

брандмауэры,

фильтрующие

только TCP

запросы.

Например,

однажды у

меня был

беспроводной

широкополосный

роутер Linksys BEFW11S4.

Внутренний

интерфейс

этого

устройства

фильтровал

по

умолчанию

все TCP порты,

в то время

как в ответ

на UDP

запросы

посылалось

сообщение

об ошибке

«порт

недостижим»,

что делало

его работу

бесполезной.

-PE; -PP; -PM

(Типы пинг

пакетов ICMP)

В

дополнении

к

нестандратным

методам

обнаружения

хостов с

помощью TCP и UDP

запросов, Nmap

может

посылать и

стандартные

пакеты,

используемые

вездесущей

программой

ping. Nmap посылает

ICMP пакет типа

8 (эхо запрос)

на целевой IP

адрес,

ожидая в

ответ от

доступного

хоста

пакет типа 0

(эхо ответ). К

сожалению

для

сетевых

исследователей,

многие

хосты и

брандмауэры

теперь

блокируют

такие

пакеты

вместо

того, чтобы

ответить

на них, как

это

требуется

в RFC 1122[3]. По этой

причине

сканеры

использующе

только ICMP

запросы

редко

бывают

полезны

при

сканировании

неизвестных

целей в

Интернете.

Но они

могут быть

полезны

системным

администраторам,

занимающимся

мониторингом

внутренней

сети.

Используйте

опцию -PE,

чтобы

активировать

такой тип

сканирования.

Но Nmap

использует

не только

стандратный

эхо запрос.

В

стандарте

ICMP (RFC 792[4]) также

определены

запросы

временной

метки,

информационные

запросы и

запросы

адресной

маски с

кодами 13, 15 и 17

соответственно.

Хотя они

служат для

того, чтобы

узнать

какую-либо

информацию,

такую как

адресную

маску или

текущее

время, они

могут быть

легко

применены

для

обнаружения

целей.

Система,

которая

отвечает

на них,

работает и

доступна. В

настоящее

время Nmap не

использует

информационные

запросы, т.к.

они не

получиил

широкого

распространения.

Стандарт RFC 1122

наставивает

на том, что

«хост НЕ

ДОЛЖЕН

посылать

такие

сообщения».

Запросы

временной

метки или

адресной

маски

могут быть

посланы

путем

задания

опций -PP и -PM

соответственно.

Ответ на

запрос

временной

метки (ICMP код 14)

или на

запрос

адресной

маски (код 18)

указывают

на то, что

хост

доступен.

Эти

запросы

могут быть

полезны,

когда

администраторы

блокируют

пакеты эхо

запросов,

но

забывают о

том, что

другие

типы ICMP

запросов

могут быть

использованы

в тех же

целях.

-PO

список_протоколов

(пингование

с

использованием

IP

протокола)

Новейшей

опцией для

обнаружения

хостов

является

пингование

с

использованием

IP протокола,

которая

посылает IP

пакеты с

номером

протокола,

указанным

в

заголовке

пакета.

Список

протоколов

задается в

том же

формате,

что и

список

портов в

описанных

выше

опциях

обнаружения

хостов с

помощью

протоколов

TCP и UDP. Если не

указан ни

один

протокол,

то по

умолчанию

будут

использованы

IP пакеты ICMP

(протокол 1), IGMP

(протокол 2) и

IP-in-IP (протокол 4).

Протоколы

по

умолчанию

могут быть

заданы во

время

компиляции

путем

изменения

DEFAULT_PROTO_PROBE_PORT_SPEC в nmap.h.

Имейте в

виду, что

для ICMP, IGMP, TCP

(протокол 6) и

UDP (протокол 17),

пакеты

посылаются

с

«правильными»

заголовками

протокола,

в то время

как для

остальных

протоколов

пакеты

посылаются

без

дополнительной

информации

после IP

заголовка

(пока не

задана

опция —data-length).

При

использовании

этого

метода

ожидаются

ответы по

протоколу

исходного

запроса,

либо ICMP

сообщение

о

недостижимости,

что

свидетельствует

о том, что

данный

протокол

не

поддерживается

удаленным

хостом. Оба

варианта

ответа

означают,

что

целевой

хост

доступен.

-PR (ARP

пингование)

Одной из

наиболее

популярных

сфер

применения

Nmap является

сканирование

локальных

сетей (LAN). В

большинстве

локальных

сетей,

особенно

тех,

которые

используют

диапазоны

частных

адресов

определенные

в RFC 1918[5],

большое

количество

IP адересов

не

используется

в любой

момент

времени.

Когда Nmap

пытается

послать

сырой IP

пакет,

такой как ICMP

эхо запрос,

операционная

система

должна

определить

MAC-адрес (ARP)

соответствующий

целевому IP,

чтобы

правильно

адресовать

фрейм. Это

часто

бывает

медленно и

проблематично,

т.к.

операционные

системы не

были

написаны с

учетом

того, что им

придется

посылать

миллионы ARP

запросов

недоступным

хостам в

короткий

промежуток

времени.

ARP

сканирование

позволяет

Nmap вместо ARP

запросов

использовать

свои

собственные

оптимизированные

алгоритмы.

И если Nmap

получает

ответ, то ей

даже нет

необходимости

беспокоиться

о других

типах

обнаружения

хостов,

основанных

на IP

пакетах.

Этот

делает ARP

сканирование

более

быстрым и

надежным.

Поэтому

оно

применяется

по

умолчанию

для

сканирования

локальных

сетей. Даже

если

указаны

другие

типы

сканирования

(как -PE или -PS),

Nmap все равно

использует

ARP

сканирование

для машин

локальной

сети. Если

вы

абсолютно

не хотите

использовать

такой тип

сканирования,

то задайте

опцию —send-ip.

—traceroute

(Отслеживать

путь к

хосту)

Отслеживание

осуществляется

после

сканирования,

используя

результаты

этого

сканирования

для

определения

порта и

протокола,

с помощью

которых

можно

будет

достичь

цели.

Процедура

работает

со всеми

типами

сканирования

кроме

сканирования

с

использованием

системного

вызова connect (-sT) и

«ленивого»

(idle)

сканирования

(-sI). Все

отслеживания

используют

динамическую

модель

таймингов Nmap

и

осуществляются

параллельно.

Процедура

отслеживания

маршрута

работает

путем

посылки

пакетов с

низким TTL (time-to-live

(временем-жизни)

в попытке

получить в

ответ ICMP

сообщение

Time Exceeded

(Превышение

Времени

Жизни) от

промежуточных

узлов

между

сканером и

целевым

хостом.

Стандартные

реализации

процедуры

отслеживания

маршрута

начинают с

TTL равным 1, а

затем

увеличивают

его до тех

пор, пока не

будет

достигнут

целевой

хост. В

реализации

же этой

процедуры

в Nmap сначала

устанавливается

высокий TTL, а

затем TTL

уменьшается,

пока не

станет

равным 0. Это

позволяет

Nmap

использовать

«умные»

алгоритмы

кэширования

с целью

увеличения

скорости

отслеживания

маршрута. В

среднем Nmap

посылает 5-10

пакетов на

хост, в

зависимости

от условий

в сети. В

случае

сканирования

единственной

подсети

(напр. 192.168.0.0/24),

возможно

будет

необходимо

послать

только

один пакет

на каждый

хост.

—reason

(Показать

причины

состояний

портов и

хостов)

Показывает

информацию

о причинах,

по которым

каждый

порт

установлен

в

какое-либо

состояние,

и по

которым

каждый

хост

работает

или нет. Эта

опция

выводит

тип пакета,

по

которому

было

определено

состояние

порта или

хоста.

Например, RST

пакет от

закрытого

порта или

эхо ответ

от

работающего

хоста.

Информация,

которую

может

предоставить

Nmap,

определяется

типом

сканирования

или

пингования.

SYN

сканирование

и SYN

пингование

(-sS и -PS)

описываются

очень

детально, а

информация

о

сканировании

с

использованием

TCP

соединений

(-sT)

ограничена

реализацией

системного

вызова connect.

Эта

функция

автоматически

активируется

при

использовании

опции

отладки (-d), и

результаты

ее работы

хранятся в XML

файлах,

даже если

эта опция

не была

задана.

-n (Не

производить

разрешение

DNS имен)

Указывает

Nmap никогда

не

производить

обратное

разрешение

DNS

имен

каждого

обнаруженного

активного IP

адереса.

Преобразование

DNS может

быть

медленным

даже со

встроенным

в Nmap

параллельным

преобразователем

IP адресов,

поэтому

данная

опция

может

сократить

время

сканирования.

-R

(Производить

разрешение

DNS имен для

всех

целей)

Указыват

Nmap всегда

производить

обратное

разрешение

DNS имен для

каждого

целевого IP

адреса.

Обычно DNS

преобразование

применяется

только к

доступным

хостам.

—system-dns

(Использовать

системный DNS

преобразователь)

По

умолчанию Nmap

преобразует

IP адреса

путем

посылки

запросов

непосредственно

серверам

имен,

указанным

в вашей

системе, и

последующим

анализом

ответов.

Многие

запросы

(часто

десятки)

исполняются

параллельно

для

увеличения

производительности.

Задайте

эту опцию,

чтобы

использовать

ваш

системный

преобразователь

IP адресов

(один IP адрес

за один

системный

вызов getnameinfo).

Это

медленно и

редко

бывает

полезно, до

тех пор,

пока вы не

найдете

ошибку в

параллельном

преобразователе

Nmap (если

найдете,

известите

нас,

пожалуйста).

Системный

преобразователь

всегда

используется

для

сканирования

с

использованием

протокола

IPv6.

—dns-servers

server1[,server2[,…]] (Сервера

для

обратного

разрешения

DNS)

По

умолчанию Nmap

определяет

DNS сервера

(для

разрашения

rDNS) из вашего

resolv.conf файла (Unix)

или из

реестра (Win32).

Вы можете

использовать

эту опцию

для

задания

альтернативных

серверов.

Эта опция

игнорируется,

если вы

используете

—system-dns или

сканирование

по

протоколу IPv6.

Использование

нескольких

DNS серверов

частно

увеличивает

скорость

сканирования,

особенно

если вы

выбираете

официальные

сервера

для IP

пространства

вашей цели.

Эта опция

также

может

увеличить

незаметность,

т.к. ваши

запросы

могут быть

перенаправлены

любым

рекурсивным

DNS сервером в

Интернете.

Эта опция

также

бывает

полезна

при

сканировании

частных

сетей.

Иногда

лишь

некоторые

сервера

имен

предоставляют

правильную

rDNS

информацию,

и вы можете

даже не

знать, где

они. Вы

можете

просканировать

сеть на

наличие

открытого

порта 53

(возможно с

помощью

фукнкции

определения

версии),

затем

попробовать

составить

список (-sL)

указывая

по очереди

все

сервера

имен в

опции —dns-servers

до тех пор,

пока не

найдете

тот,

который

работает.

ОСНОВЫ

СКАНИРОВАНИЯ

ПОРТОВ

Хотя Nmap

постоянно

наращивала

функциональность,

изначально

утилита

разрабатывалась

как

эффективный

сканер

портов, и

она

по-прежнему

сохраняет

свои

основные

функции.

Простой

командой nmap

цель

сканирования

будет

произведено

сканирование

более чем 1660 TCP

портов на

целевой

машине. В

то время

как многие

сканеры

портов

традиционно

разделяют

все порты

на

закрытые и

открытые, Nmap

имеет

более

подробную

шкалу

деления.

Она

подразделяет

порты на

шесть

состояний:

открыт,

закрыт,

фильтруется,

не

фильтурется,

открыт|фильтруется

или

закрыт|фильтруется.

Эти

состояния

не

являются

собственно

характеристиками

самих

портов, а

лишь

описывают,

как Nmap видит

их.

Например,

сканирование

из той же

сети, что и

цель, может

показать,

что порт 135/tcp

открыт, в то

время как

сканирование

из

Интернета

в то же

время и с

теми же

опциями

может

показать,

что порт

фильтруется.

Шесть

состояний

портов

распознаваемых

Nmap

открыт (open)

Приложение

принимает

запросы на TCP

соединение

или UDP пакеты

на этот

порт.

Обнаружение

этого

состояния

обычно

является

основной

целью

сканирования.

Люди

разбирающиеся

в

безопасности

знают, что

каждый

открытый

порт это

прямой

путь к

осуществлению

атаки.

Атакующие

хотят

использовать

открытые

порты, а

администраторы

пытаются

закрыть их

или

защитить с

помощью

брадмауэров

так, чтобы

не мешать

работе

обычных

пользователей.

Октрытые

порты

также

интересны

с точки

зрения

сканирования,

не

связанного

с

безопасностью,

т.к. они

позволяют

определить

службы

доступные

в сети.

закрыт (closed)

Закрытый

порт

доступен

(он

принимает

и отвечает

на запросы

Nmap), но не

используется

каким-либо

приложением.

Они могут

быть

полезны

для

установления,

что по

заданному IP

адресу

есть

работающий

хост

(определение

хостов, ping

сканирование),

или для

определения

ОС. Т.к. эти

порты

достижимы,

может быть

полезным

произвести

сканирование

позже, т.к.

некоторые

из них

могут

открыться.

Администраторы

могут

заблокировать

такие

порты с

помощью

брандмауэров.

Тогда их

состояние

будет

определено

как

фильтруется,

что

обсуждается

далее.

фильтруется

(filtered)

Nmap не

может

определить,

открыт ли

порт, т.к.

фильтрация

пакетов не

позволяет

достичь

запросам Nmap

этого

порта.

Фильтрация

может

осуществляться

выделенным

брадмауэром,

правилами

роутера

или

брандмауэром

на целевой

машине. Эти

порты

бесполезны

для

атакующих,

т.к.

предоставляют

очень мало

информации.

Иногда они

отвечают ICMP

сообщениями

об ошибке,

такими как

тип 3 код 13 (destination

unreachable: communication administratively prohibited

(цель

назначения

недоступна:

связь

запрещена

администратором)),

но чаще

встречаются

фильтры,

которые

отбрасывают

запросы

без

предоставления

какой-либо

информации.

Это

заставляет

Nmap совершить

еще

несколько

запросов,

чтобы

убедиться,

что запрос

был

отброшен

фильтром, а

не затором

в сети. Это

очень

сильно

замедляет

сканирование.

не

фильтруется

(unfiltered)

Это

состояние

означает,

что порт

доступен,

но Nmap не

может

определить

открыт он

или закрыт.

Только ACK

сканирование,

используемое

для

определения

правил

брандмауэра,

может

охарактеризовать

порт этим

состоянием.

Сканирование

не

фильтруемых

портов

другими

способами,

такими как

Window

сканирование,

SYN

сканирование

или FIN

сканирование

может

помочь

определить,

является

ли порт

открытым.

открыт|фильтруется

(open|filtered)

Nmap

характеризует

порт таким

состоянием,

когда не

может

определить

октрыт

порт или

фильтруется.

Это

состояние

возникает

при таких

типах

сканирования,

при

которых

открытые

порты не

отвечают.

Отсутствие

ответа

также

может

означать,

что

пакетный

фильтр не

пропустил

запрос или

ответ не

был

получен.

Поэтому Nmap не

может

определить

наверняка

открыт

порт или

фильтруется.

При

сканировании

UDP, по IP

протоколу, FIN,

NULL, а также Xmas

порт может

быть

охарактеризован

таким

состоянием.

закрыт|фильтруется

(closed|filtered)

Это

состояние

используется,

когда Nmap не

может

определить

закрыт

порт или

фильтруется.

Используется

только при

сканировании

IP ID idle типа.

РАЗЛИЧНЫЕ

ПРИЕМЫ

СКАНИРОВАНИЯ

ПОРТОВ

Как

новичок в

автомобильном

деле, я могу

часами

биться в

попытках

использовать

свои

элементарные

инструменты

(молоток,

клейкая

лента,

гаечный

ключ и т.д.)

для

решения

какой-либо

проблемы.

Когда все

мои

попытки с

крахом

проваливаются,

и я

буксирую

свою

развалюху

к

настоящему

механику,

он

неизменно

достает из

большой

коробки с

интрументами

какую-нибудь

штуковину,

и сразу

складывается

впечатление,

что

решение

проблемы

не требует

много

усилий.

Искусство

сканирования

портов

очень на

это похоже.

Эксперты

понимают

дюжины

различных

приемов

сканирования

портов и

выбирают

для

конкретной

задачи

подходящий

(или

комбинацию

из

нескольких).

Неопытные

пользователи

и script kiddies,

пытаются

решить все

задачи с

помощью

используемого

по

умолчанию SYN

сканирования.

Т.к. Nmap

является

бесплатной,

то

единственным

барьером

на пути к

овладению

техникой

сканирования

портов

является

знание. Это

все же

лучше чем в

мире

автомобилей,

где, когда

вам

наконец-то

удается

определить,

что вам

необходимо

какое-либо

устройство,

вам еще

надо будет

заплатить

за него

тысячу

долларов.

Большинство

типов

сканирования

доступны

только

привилегированным

пользователям,

потому

что

посылаются

и

принимаются

сырые

пакеты,

что

требует

прав

пользователя

root на Unix

системах.

Под Windows

рекомендуется

работать с

учетной

записью

администратора,

хотя

иногда Nmap

работает и

с

непривилегированными

пользователя,

когда в ОС

уже

загружена

утилита WinPcap.

Требование

root

привилегий

было

серьезным

ограничением,

когда Nmap

была

выпущена в

свет в 1997, т.к.

многие

пользователи

имели

доступ

только к

разделяемым

аккаунтам.

Сейчас мир

изменился.

Компьютеры

стали

дешевле,

многие

пользователи

имеют

постоянный

доступ в

Интернет, а

Unix системы

для

домашних

компьютеров

(включая Linux и Mac

OS X) теперь

широко

распространены.

Также

теперь

доступна Windows

версия Nmap,

что

позволяет

запускать

ее на еще

большем

количестве

компьютеров.

По этим

причинам,

пользователям

нет

необходимости

запускать

Nmap с

разделяемых

аккаунтов.

Это

большая

удача, т.к.

функции

требующие

привилегированного

доступа

делают Nmap

намного

более

мощной и

гибкой.

Когда Nmap

предпринимает

попытку

выдать

правильные

результаты,

надо иметь

ввиду, что

вся

информация

базируется

на пакетах,

возвращенных

целевыми

машинами

(или

брандмауэром

перед ними).

Такие

хосты

могут быть

ненадежными

и посылать

ответы с

целью

ввести Nmap в

забдуждение.

Намного

более

распространным

случаем

являются

не

совместимые

с RFC хосты,

которые

отвечают

на запросы

Nmap не так, как

должны.

Сканирования

типа FIN, NULL и Xmas

наиболее

восприимчивы

к такого

рода

проблемам.

Такие

сложности

специфичны

только для

определенных

типов

сканирования,

и поэтому

обсуждаются

в

посвященных

им

разделах.

В этом

разделе

описываются

около

дюжины

способов

сканирования

портов

поддерживаемых

Nmap. В любой

момент

времени вы

можете

использовать

только

один метод;

исключение

составляет

UDP

сканирование

(-sU), которое

может быть

скомбинировано

с любым

типом TCP

сканирования.

В качестве

памятки

имейте

ввиду, что

различные

опции

сканирования

портов

задаются в

форме -sC,

где C это

символ из

названия

какого-либо

типа

сканирования,

обычно

первый.

Единственное

исключение

это FTP bounce

сканирование

(-b). По

умолчанию

Nmap

осуществляет

SYN

сканирование;

этот тип

сканирования

заменяет

сканирование

с

использованием

соединения

для

пользователей

не имеющих

достаточных

привилегий

для

отправки

сырых

пакетов

(требует root

доступа в Unix),

или если

были

заданы

цели в

формате IPv6.

Среди

описанных

ниже типов

сканирования,

непривилегированные

пользователи

могут

осуществлять

только

сканирование

с

использованием

соединения